替换 Docker.io 的 Harbor 安全部署指南:域名与 IP 双支持的镜像管理解决方案

经过验证 替换 Docker.io 的方式失败了, 以下的过程中还是需要设置 registry-mirrors 才行

以下是一篇详细教程,展示如何基于 openssl.conf 配置生成域名为 registry-1.docker.io 和 IP 地址为 172.16.20.20 的证书,构建 Harbor 服务。

环境准备

-

系统环境

- 一台支持 Docker 和 Docker Compose 的主机(推荐 Linux 系统,例如 CentOS 7)。

- 安装

openssl和docker-compose。

-

软件版本

- Docker ≥ 20.x

- Docker Compose ≥ 2.x

- Harbor ≥ 2.0

-

网络配置

- 确保主机 IP 地址为

172.16.20.20,域名registry-1.docker.io指向该 IP 地址(可在/etc/hosts配置)。

- 确保主机 IP 地址为

Step 1: 生成自签名证书

1.1 创建 openssl.conf

创建 openssl.conf 文件,内容如下:

[req]

default_bits = 2048

default_keyfile = harbor.key

distinguished_name = req_distinguished_name

req_extensions = v3_req

x509_extensions = v3_ca

string_mask = utf8only

[req_distinguished_name]

countryName = Country Name (2 letter code)

countryName_default = CN

stateOrProvinceName = State or Province Name (full name)

stateOrProvinceName_default = JiangSu

localityName = Locality Name (eg, city)

localityName_default = NanJing

organizationalName = Organization Name (eg, company)

organizationalName_default = HT Inc.

commonName = Common Name (e.g. server FQDN or YOUR name)

commonName_default = registry-1.docker.io

commonName_max = 64

[v3_req]

keyUsage = critical, digitalSignature, keyEncipherment

extendedKeyUsage = serverAuth, clientAuth

subjectAltName = @alt_names

[alt_names]

DNS.1 = registry-1.docker.io

IP.1 = 172.16.20.20

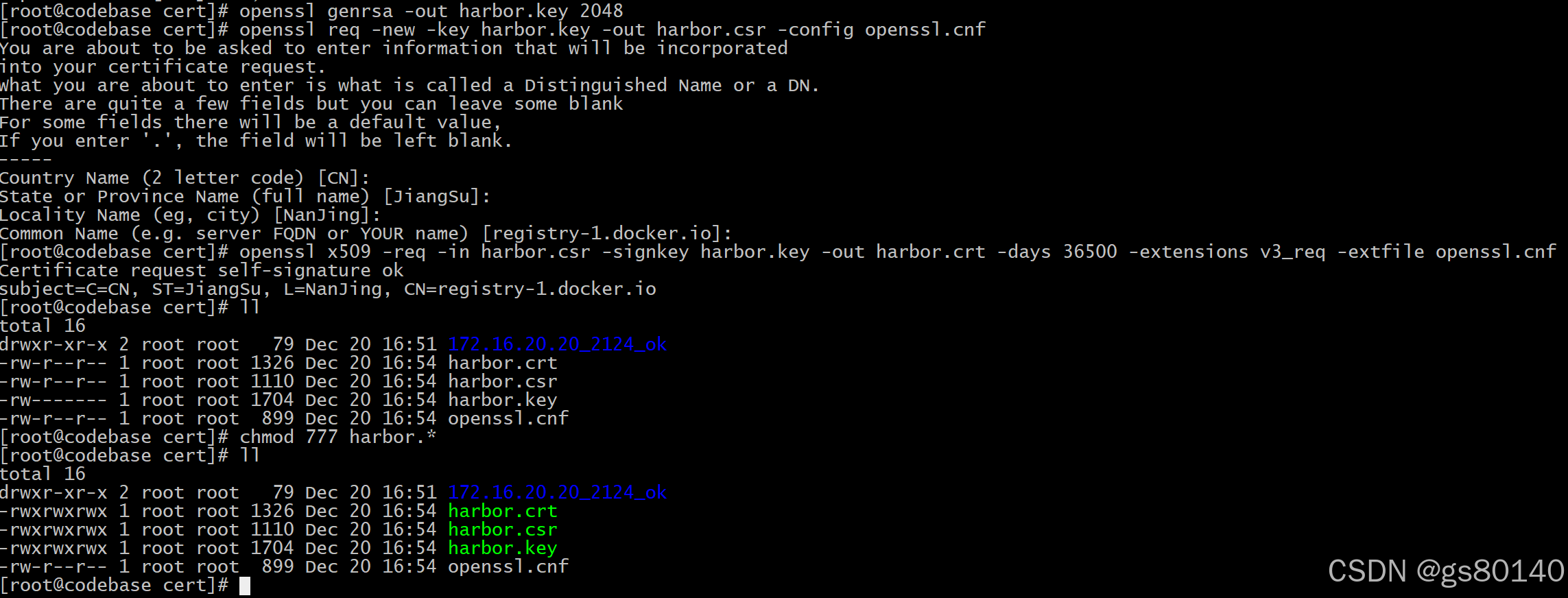

1.2 使用 OpenSSL 生成证书和私钥

# 生成私钥

openssl genrsa -out harbor.key 2048

# 生成 CSR(证书签名请求) 只要 openssl.cnf默认值配置好, 如下命令一路回车即可

openssl req -new -key harbor.key -out harbor.csr -config openssl.cnf

# 使用自签名证书

openssl x509 -req -in harbor.csr -signkey harbor.key -out harbor.crt -days 36500 -extensions v3_req -extfile openssl.cnf

给授个权

chmod 777 harbor.*生成的文件:

harbor.key: 私钥harbor.crt: 证书

Step 2: 安装并配置 Harbor

2.1 下载 Harbor 安装包

从 Harbor 官方 GitHub 下载最新版本的安装包。

# 示例下载命令(根据最新版本替换链接)

wget https://github.com/goharbor/harbor/releases/download/v2.11.2/harbor-offline-installer-v2.11.2.tgz

# 解压安装包

sudo tar -xf harbor-offline-installer-v2.11.2.tgz -C /opt/

cd /opt/harbor

2.2 修改 Harbor 配置

编辑 harbor.yml 文件,设置域名、IP 和证书路径:

hostname: docker.io

https:

port: 443

certificate: /opt/harbor/cert/harbor.crt

private_key: /opt/harbor/cert/harbor.key

harbor_admin_password: Harbor12345

data_volume: /data/harbor

log:

level: info

rotate_count: 50

rotate_size: 200M

location: /var/log/harbor

将 harbor.crt 和 harbor.key 拷贝到实际路径 /opt/harbor/cert 。

Step 3: 配置主机和客户端

3.1 配置 /etc/hosts

在主机和需要访问 Harbor 的客户端上,编辑 /etc/hosts 文件,添加以下内容:

172.16.20.20 registry-1.docker.io

172.16.20.20 docker.io

可以使用如下命令快速添加

echo "172.16.20.20 registry-1.docker.io" | sudo tee -a /etc/hosts

echo "172.16.20.20 docker.io" | sudo tee -a /etc/hosts

echo: 输出内容 172.16.20.20 registry-1.docker.io。

| sudo tee -a /etc/hosts: 将输出内容以追加模式(-a)写入 /etc/hosts 文件。

sudo: 确保拥有权限修改系统文件。

3.2 配置 Docker 信任 Harbor

我们证书生成后, 在客户端, 需要信任证书

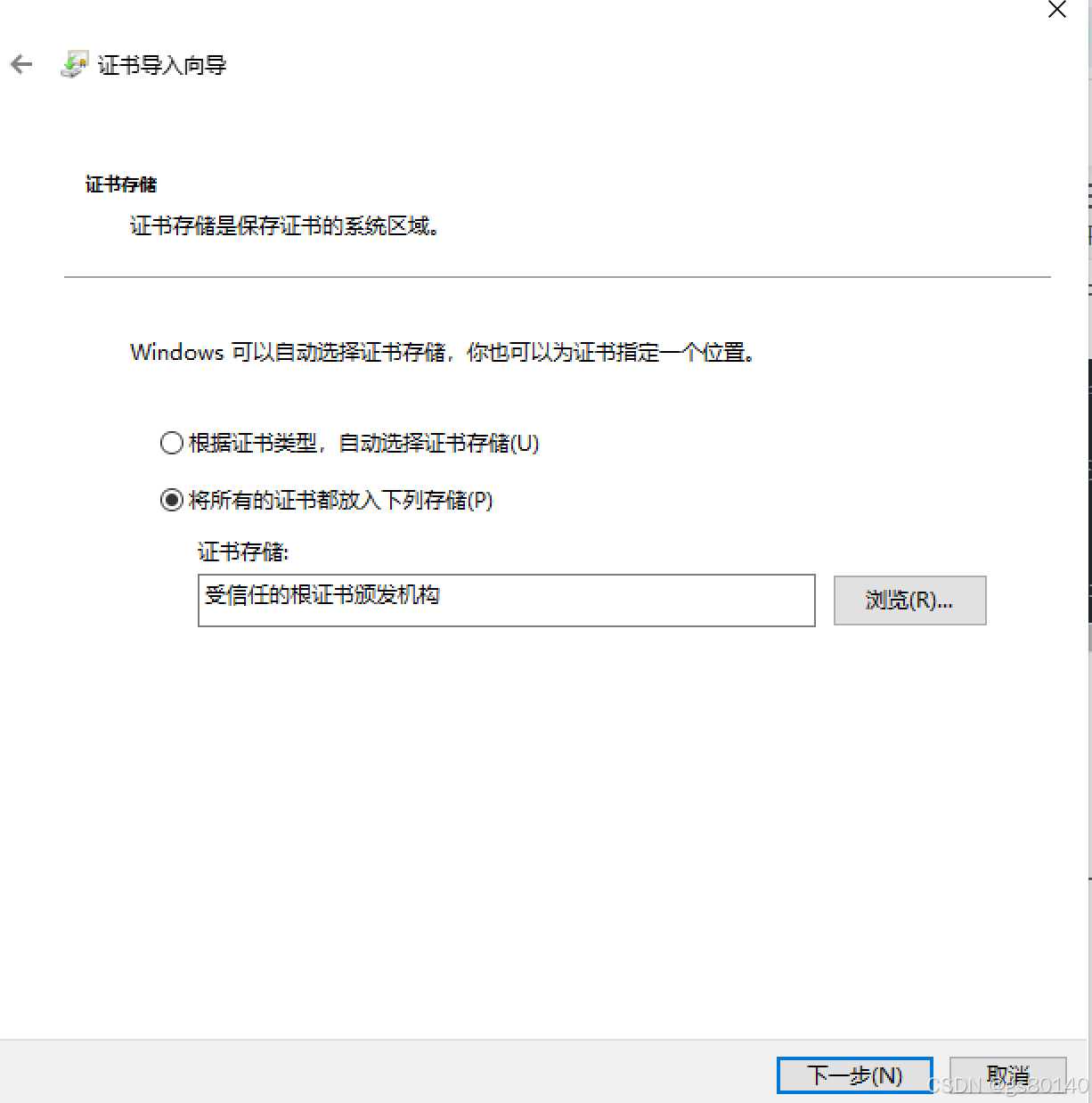

3.21 windows机器

验证机器上机要安装上述 harbor.crt证书, 下载后双击安装, 存储到 受信任的根证书颁发机构

Linux环境

3.22 centos7 上面, 复制证书

若遇到证书报错, 请参考解决办法 https://blog.csdn.net/gs80140/article/details/144662367![]() https://blog.csdn.net/gs80140/article/details/144662367

https://blog.csdn.net/gs80140/article/details/144662367

sudo cp harbor.crt /usr/local/share/ca-certificates/

sudo yum install -y ca-certificates

sudo update-ca-trust force-enable

sudo update-ca-trust extract

curl https://172.16.20.20 --verbose

报错

* About to connect() to 172.16.20.20 port 443 (#0)

* Trying 172.16.20.20...

* Connected to 172.16.20.20 (172.16.20.20) port 443 (#0)

* Initializing NSS with certpath: sql:/etc/pki/nssdb

* CAfile: /etc/pki/tls/certs/ca-bundle.crt

CApath: none

* Server certificate:

* subject: CN=registry-1.docker.io,L=NanJing,ST=JiangSu,C=CN

* start date: Dec 20 08:54:50 2024 GMT

* expire date: Nov 26 08:54:50 2124 GMT

* common name: registry-1.docker.io

* issuer: CN=registry-1.docker.io,L=NanJing,ST=JiangSu,C=CN

* NSS error -8156 (SEC_ERROR_CA_CERT_INVALID)

* Issuer certificate is invalid.

* Closing connection 0

curl: (60) Issuer certificate is invalid.

More details here: http://curl.haxx.se/docs/sslcerts.html

curl performs SSL certificate verification by default, using a "bundle"

of Certificate Authority (CA) public keys (CA certs). If the default

bundle file isn't adequate, you can specify an alternate file

using the --cacert option.

If this HTTPS server uses a certificate signed by a CA represented in

the bundle, the certificate verification probably failed due to a

problem with the certificate (it might be expired, or the name might

not match the domain name in the URL).

If you'd like to turn off curl's verification of the certificate, use

the -k (or --insecure) option.

3.23 Ubuntu 22.04上面

sudo cp harbor.crt /etc/ssl/certs/registry-1.docker.io.server.crt

chmod 777 /etc/ssl/certs/registry-1.docker.io.server.crt

sudo update-ca-certificates

若遇到证书报错

可以通过 curl-config --ca 命令查看用的是哪个证书

将证书直接写进 /etc/ssl/certs/ca-certificates.crt

cat harbor.crt >> /etc/ssl/certs/ca-certificates.crt3.24 在每个 Docker 客户端 , 添加 Harbor 的地址为可信:

mkdir -p /etc/docker/certs.d/registry-1.docker.io

mkdir -p /etc/docker/certs.d/docker.io上传 harbor.crt 并重命名为 ca.crt

cp harbor.crt /etc/docker/certs.d/registry-1.docker.io/ca.crt

cp harbor.crt /etc/docker/certs.d/docker.io/ca.crt重启 Docker 服务:

systemctl restart docker

未重启时测试会报错

docker pull mysql:8.0.32

Error response from daemon: Get "https://registry-1.docker.io/v2/": x509: certificate signed by unknown authority

但是这样pull是可以的

docker pull registry-1.docker.io/library/mysql:8.0.32

Step 4: 启动 Harbor 服务

4.1 安装依赖并启动

运行以下命令安装 Harbor 依赖并启动服务:

注意检查 上述 harbor.yml 文件中配置的存储路径 data_volume: /data/harbor 目录是否有残留的证书文件,需要清除掉, 否则不会被更新

如果有旧的证书, 可以删除如下证书存放目录 rm -rf /data/harbor/secret/*

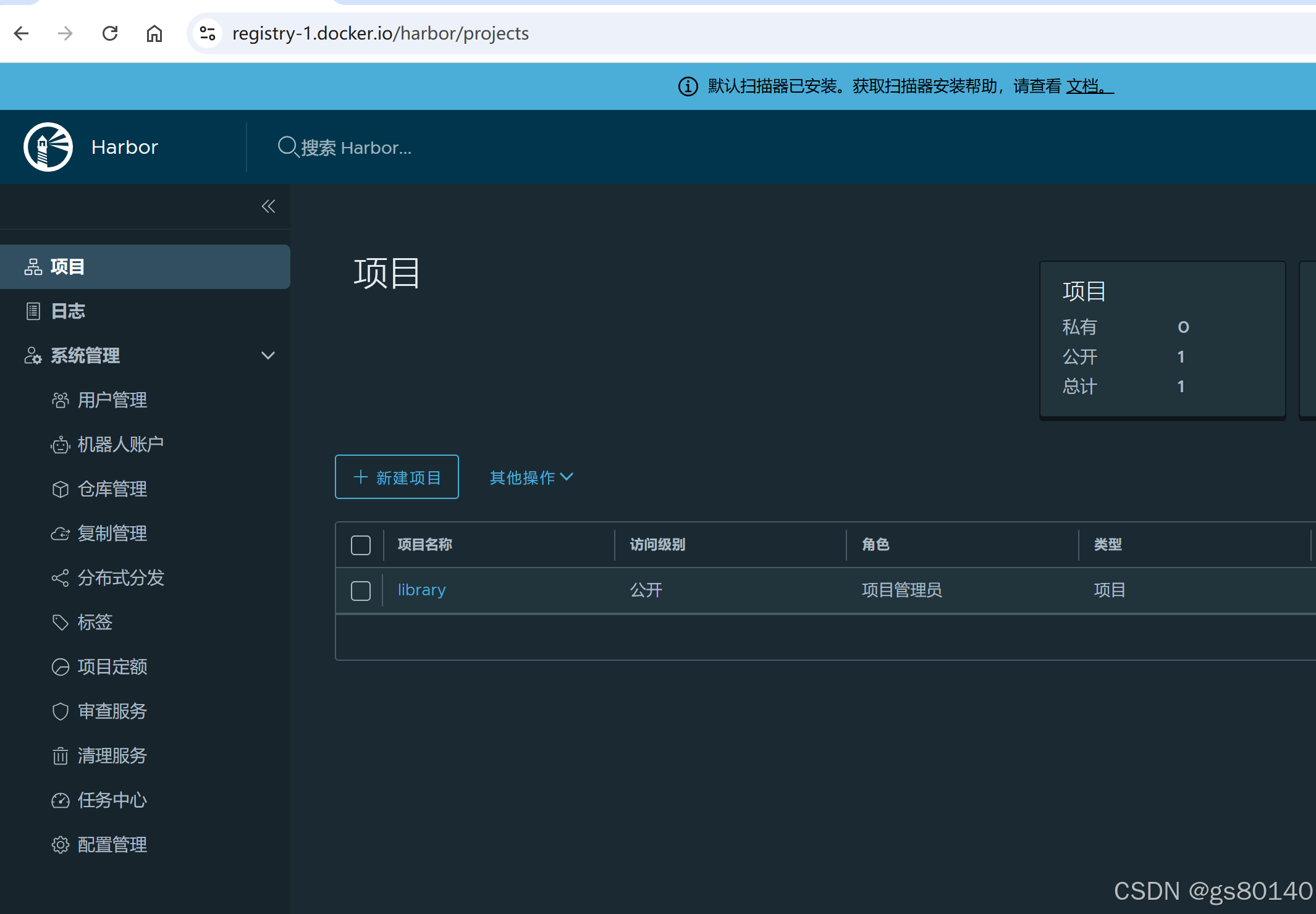

sudo ./install.sh --with-trivy4.2 验证服务运行状态

访问 https://registry-1.docker.io,使用默认管理员账号登录:

- 用户名:

admin - 密码:

Harbor12345(可以在harbor.yml中修改)。

Step 5: 推送和拉取镜像

5.1 登录 Harbor

在 Docker 客户端执行以下命令:

docker login registry-1.docker.io

admin

输入密码: Harbor12345输入 Harbor 的管理员账号和密码。

5.2 设置 docker默认镜像

vi /etc/docker/daemon.json

{

"log-opts": {

"max-size": "5m",

"max-file":"3"

},

"exec-opts": ["native.cgroupdriver=systemd"],

"data-root": "/home/docker",

"registry-mirrors": [

"https://registry-1.docker.io"

]

}

systemctl restart docker5.3 推送镜像

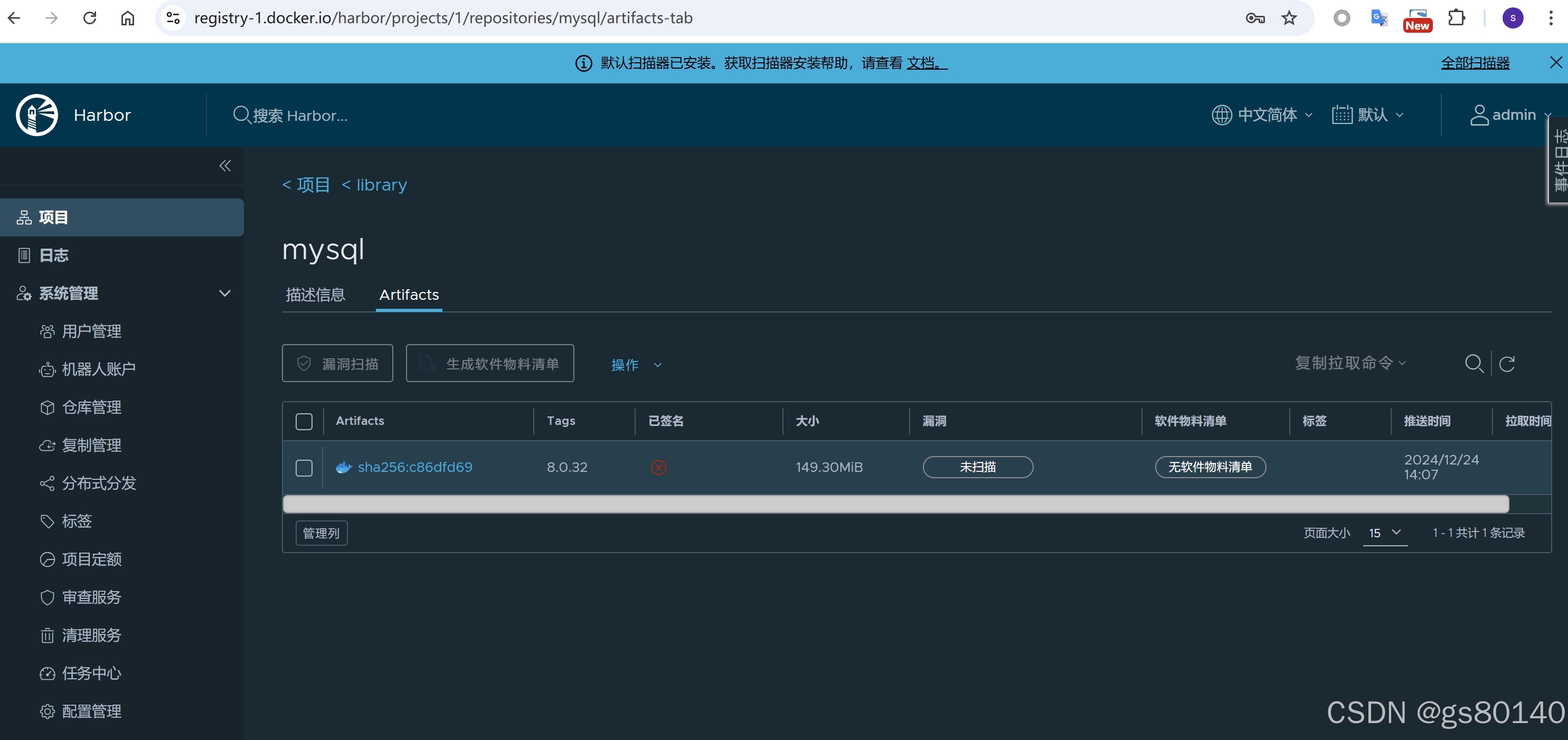

标记一个测试镜像并推送到 Harbor:

docker tag mysql:8.0.32 registry-1.docker.io/library/mysql:8.0.32

docker push registry-1.docker.io/library/mysql:8.0.32

根据上述 配置客户机信任Harbor

解决报错: Get "https://registry-1.docker.io/v2/": tls: failed to verify certificate: x509: certificate signed by unknown authority

报错: unauthorized: unauthorized to access repository: library/mysql, action: push: unauthorized to access repository: library/mysql, action: push

docker push registry-1.docker.io/library/mysql:8.0.32 命令可以正常push

5.3 拉取镜像

从 Harbor 拉取镜像测试:

docker pull registry-1.docker.io/library/mysql:8.0.32 可以正常拉取

docker pull mysql:8.0.32 只有设置了registry-mirrors才可以成功

"registry-mirrors":["https://registry-1.docker.io"]

总结

通过以上步骤,你已经成功:

- 配置 OpenSSL 生成支持 IP 和域名的证书。

- 使用证书部署并配置 Harbor。

- 测试了镜像的推送和拉取。

这套方案适用于生产和开发环境中需要自签名证书的 Harbor 部署场景。

原文地址:https://blog.csdn.net/gs80140/article/details/144601955

免责声明:本站文章内容转载自网络资源,如本站内容侵犯了原著者的合法权益,可联系本站删除。更多内容请关注自学内容网(zxcms.com)!