网络应用技术 实验八:防火墙实现访问控制(华为ensp)

目录

一、实验简介

二、实验目的

三、实验需求

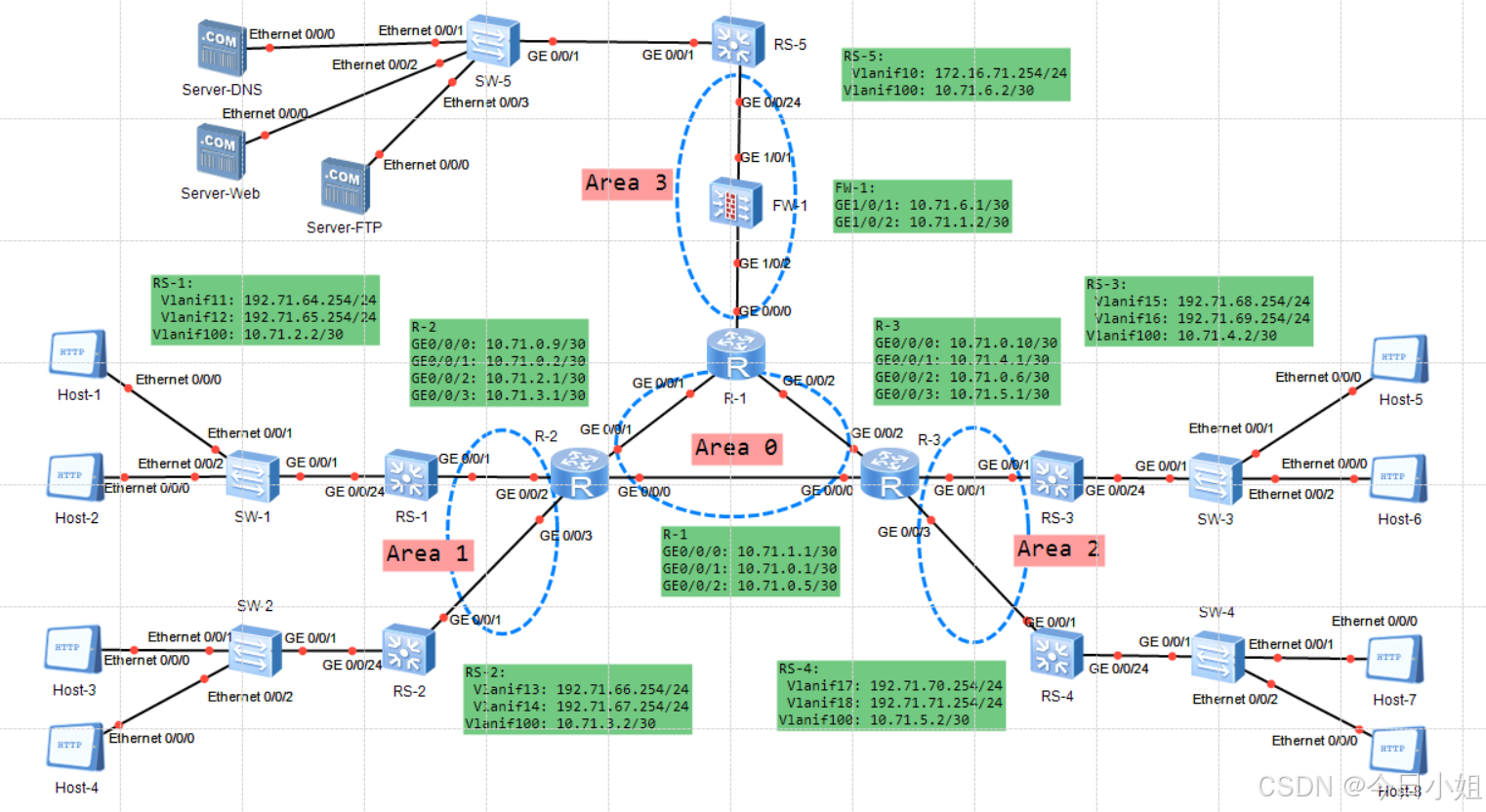

四、实验拓扑

五、实验步骤

1、设计全网 IP 地址

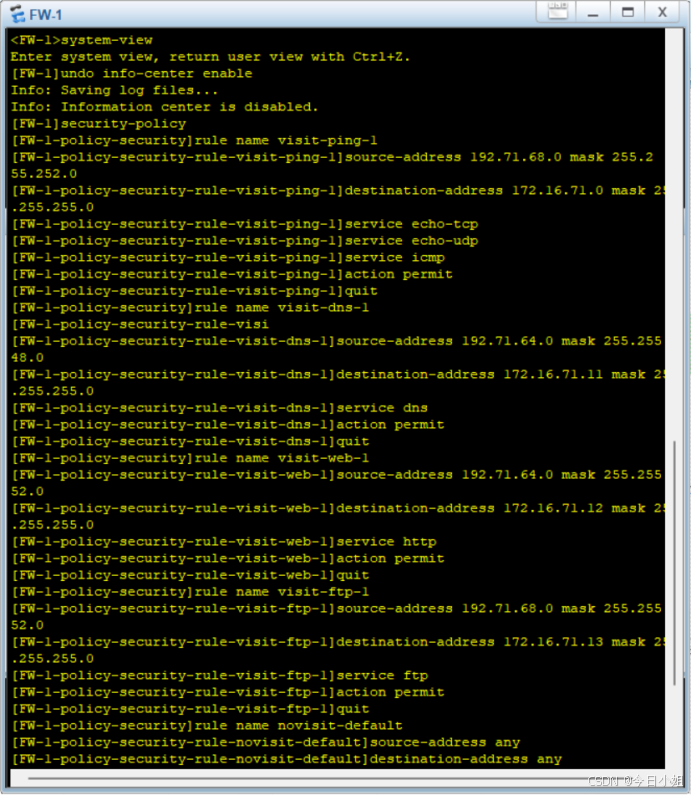

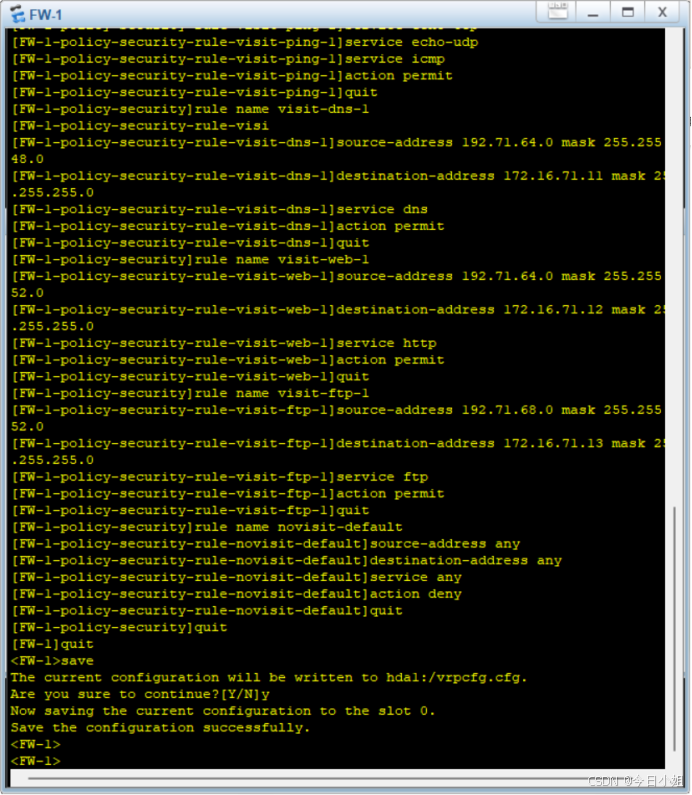

2、设计防火墙安全策略

3、在 eNSP 中部署园区网

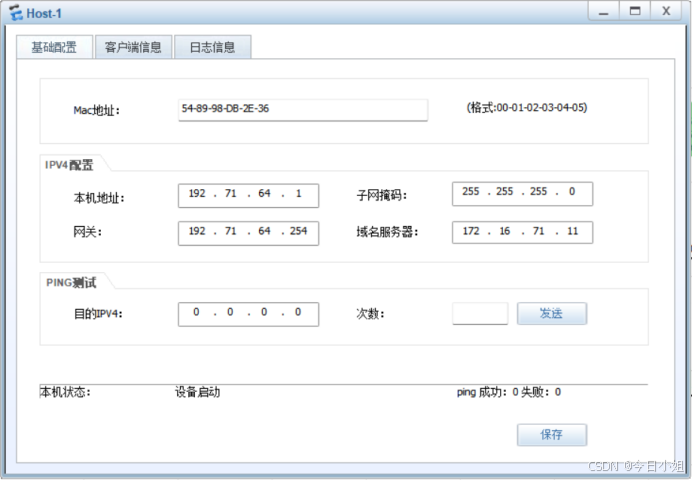

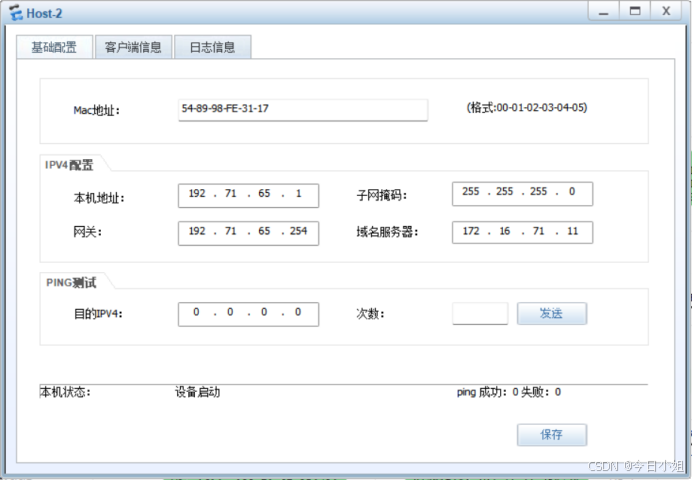

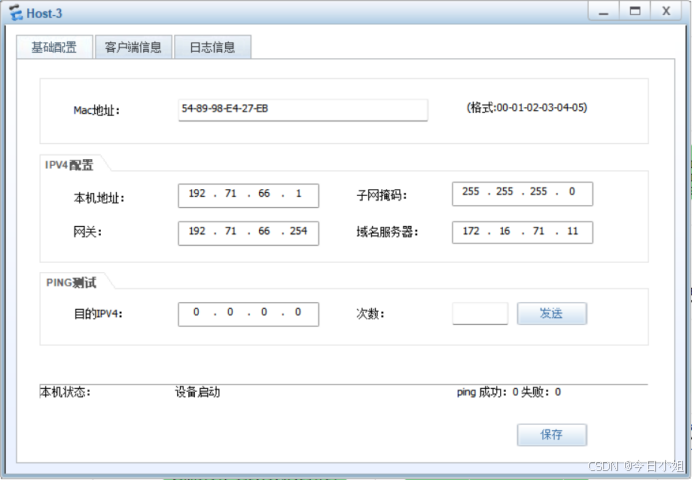

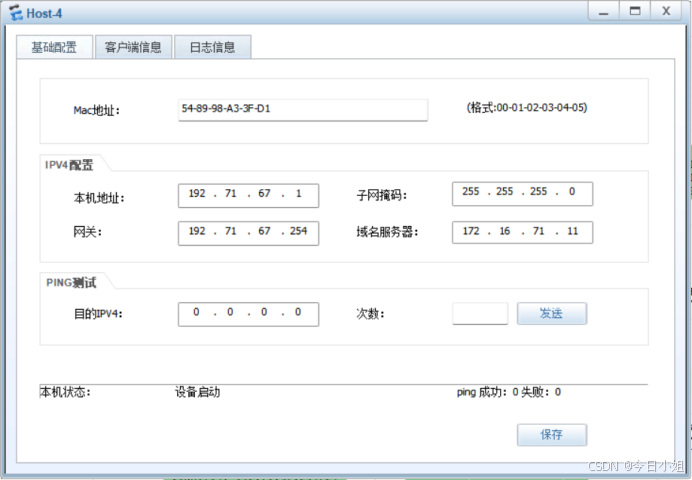

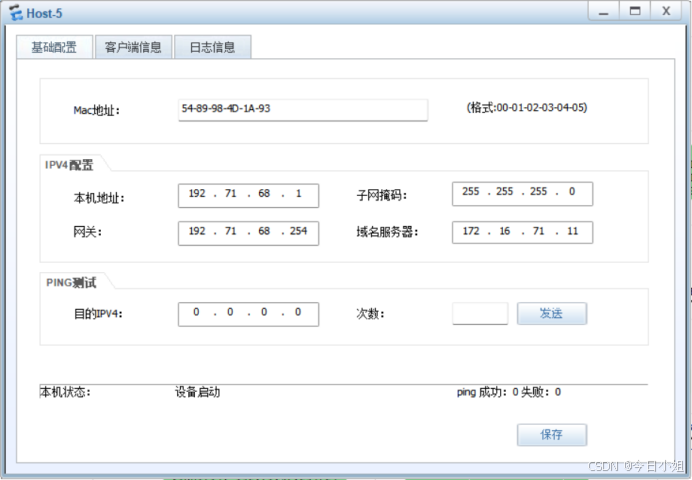

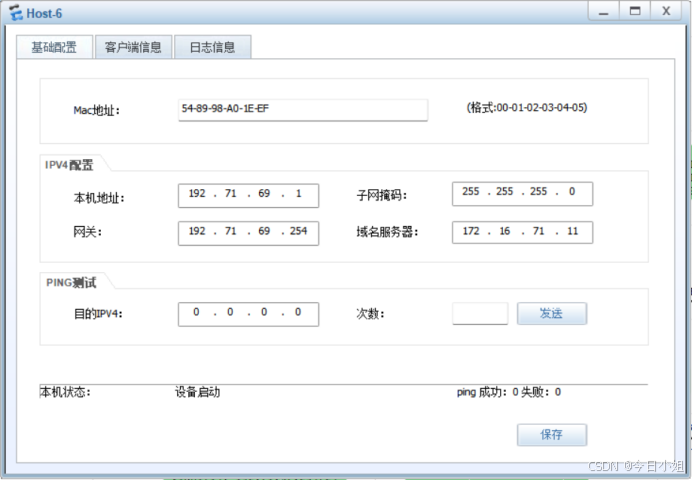

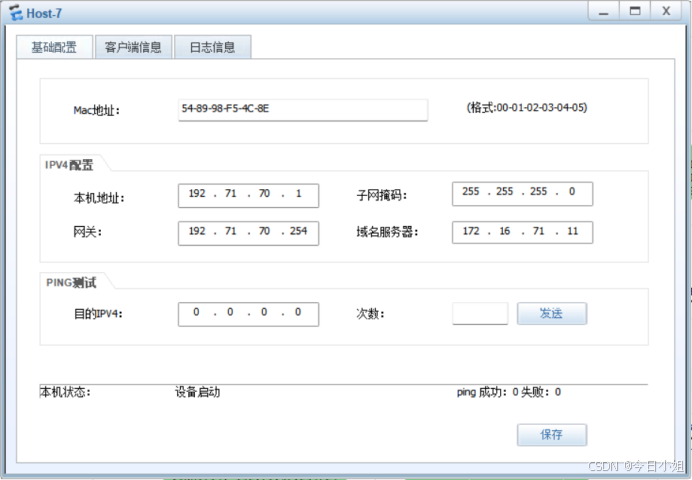

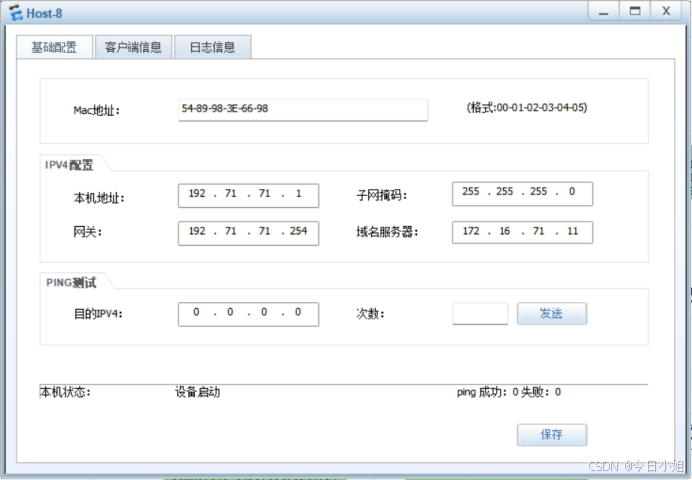

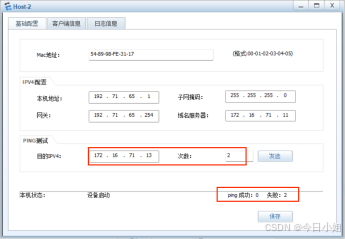

4、配置用户主机地址

配置Host-1~Host-8

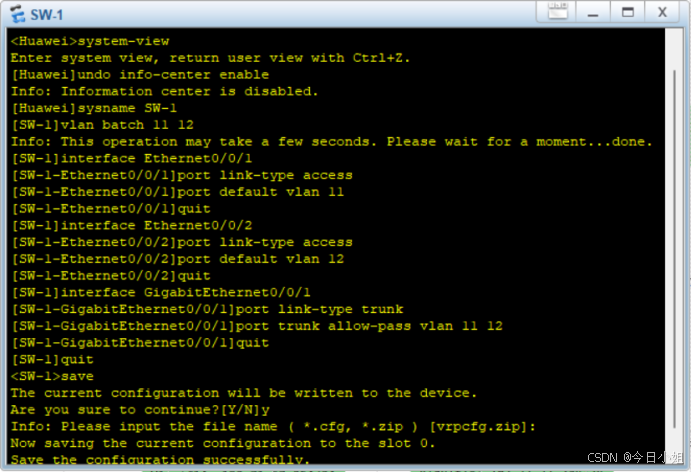

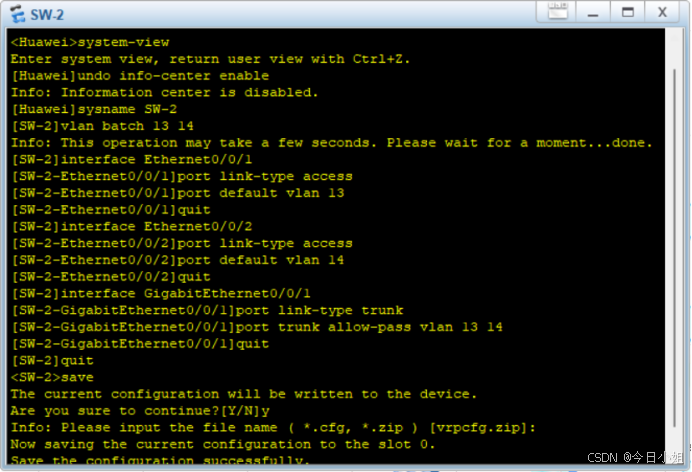

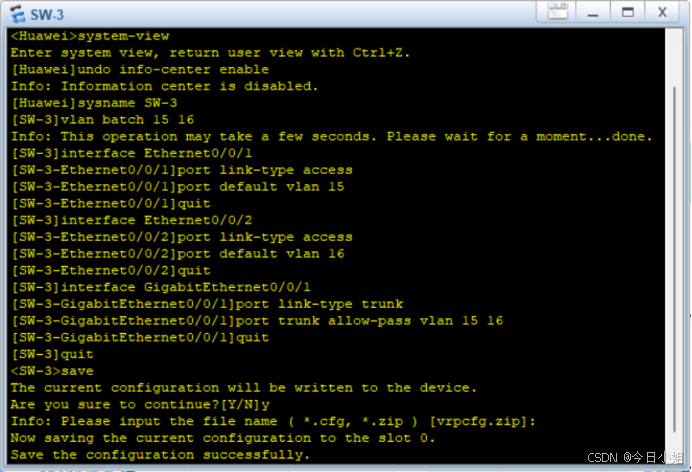

5、配置网络设备

配置除防火墙之外的其他网络设备

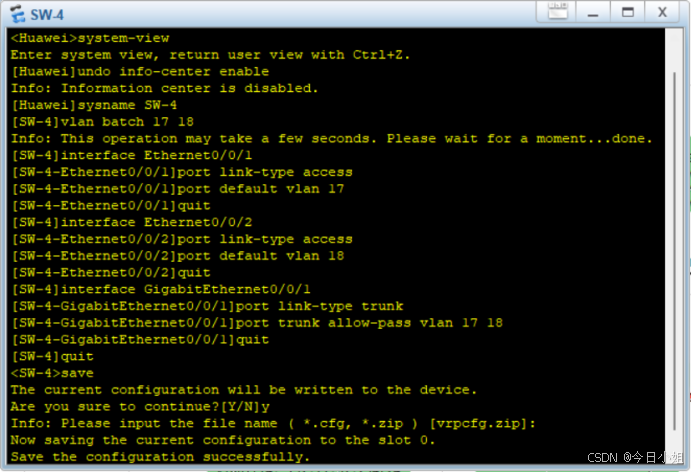

配置交换机SW-1~SW-5

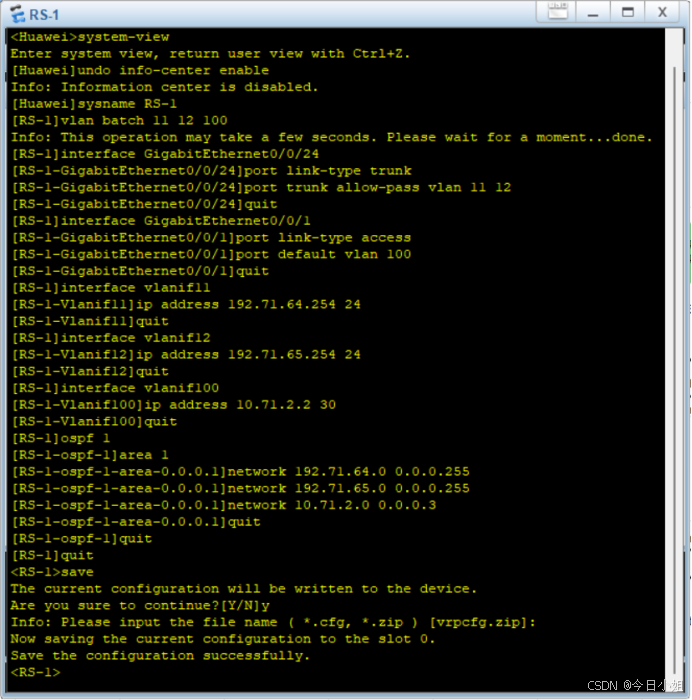

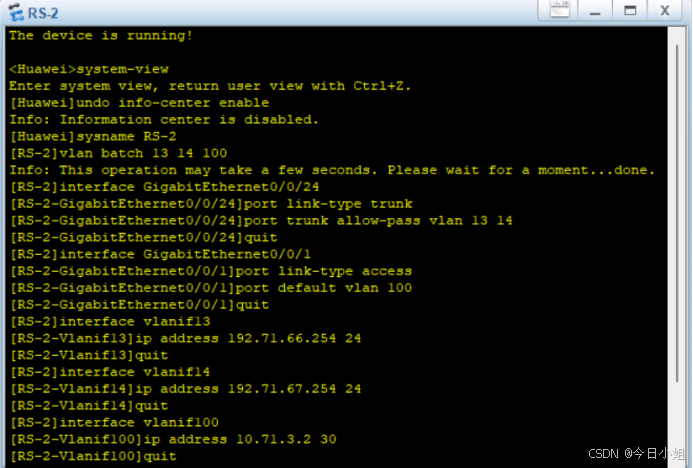

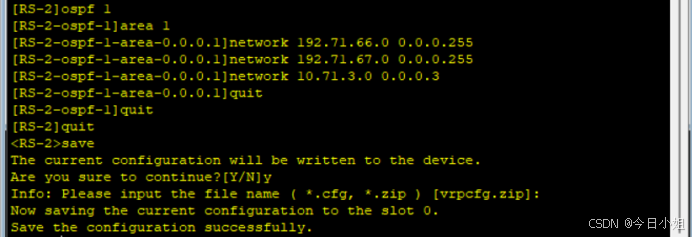

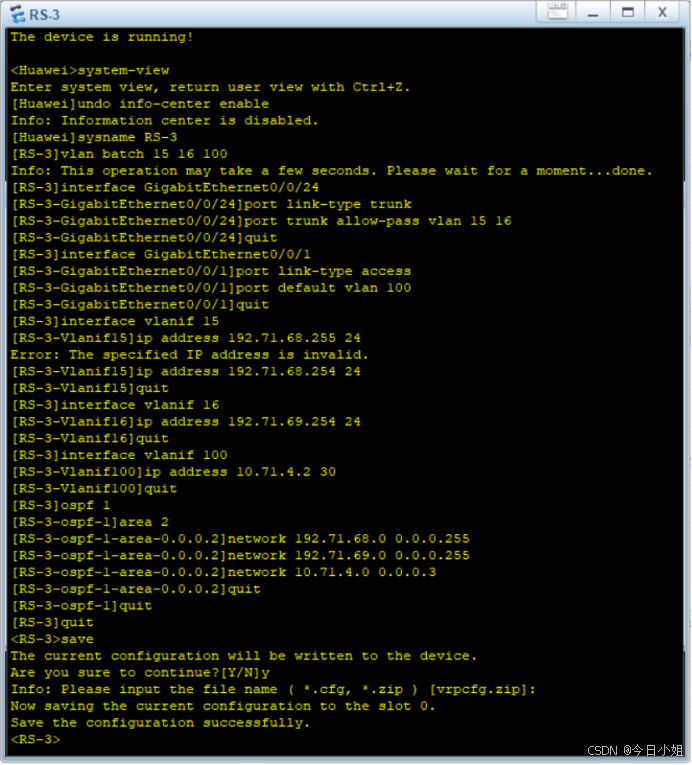

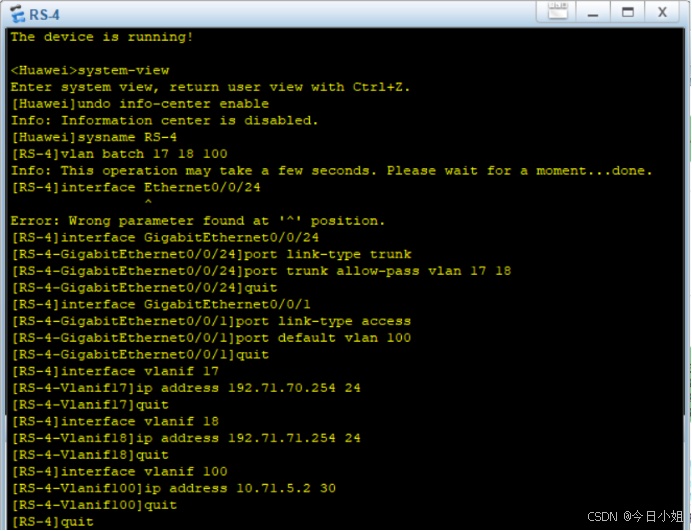

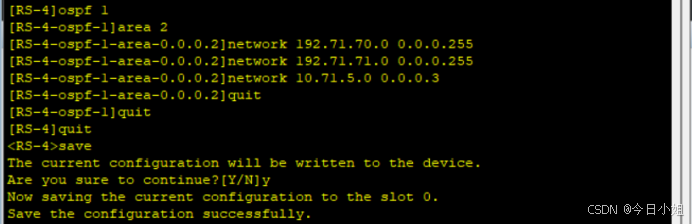

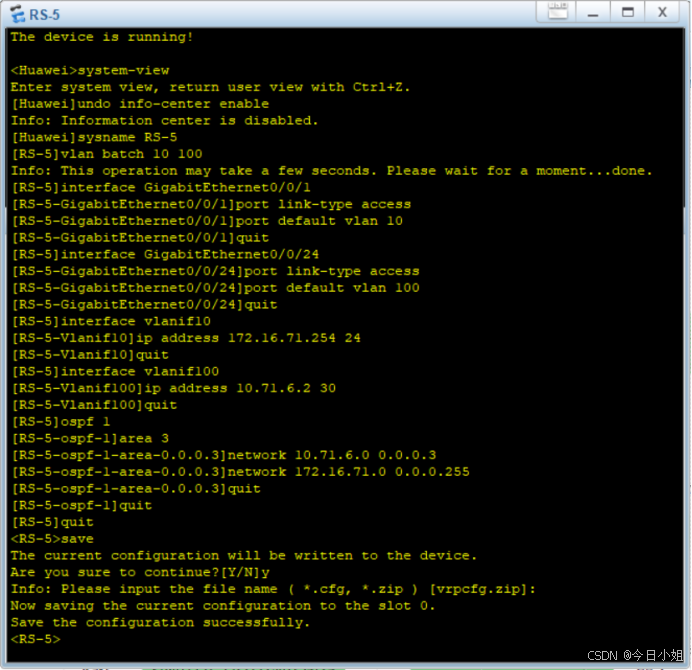

配置路由交换机RS-1~RS-5

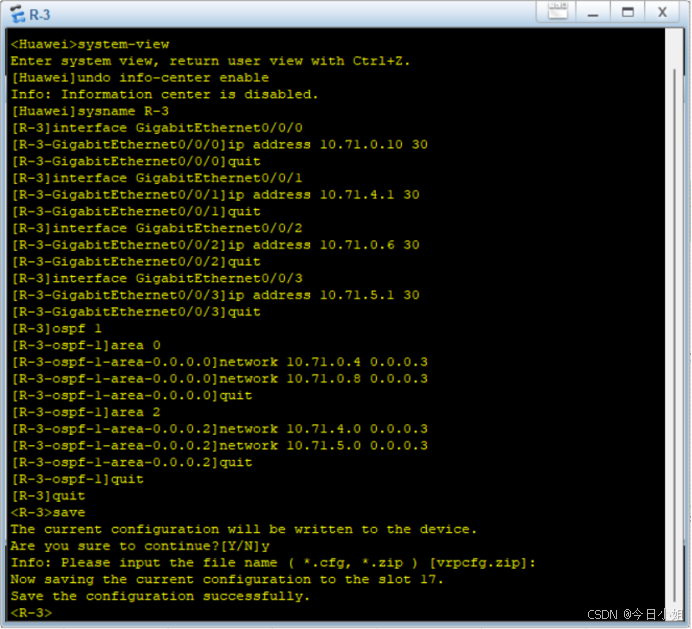

配置路由器R-1~R-3

6、配置仿真服务

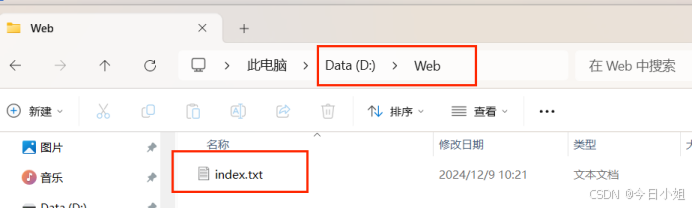

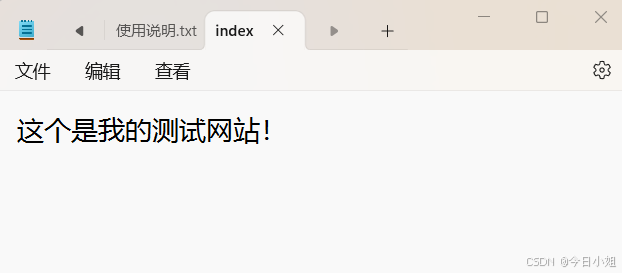

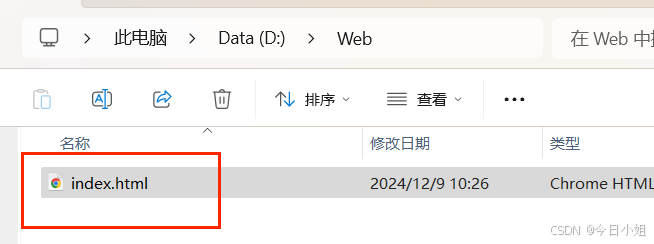

(1)创建测试 Web 服务所需要文件夹与文件

创建文件夹Web作为网站存放位置。

在D:\Web文件夹创建一个记事本文件index.txt,输入内容为“这个是我的测试网站”

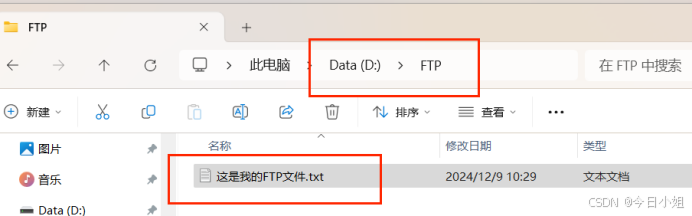

(2)创建测试 FTP 服务所需要文件夹与文件

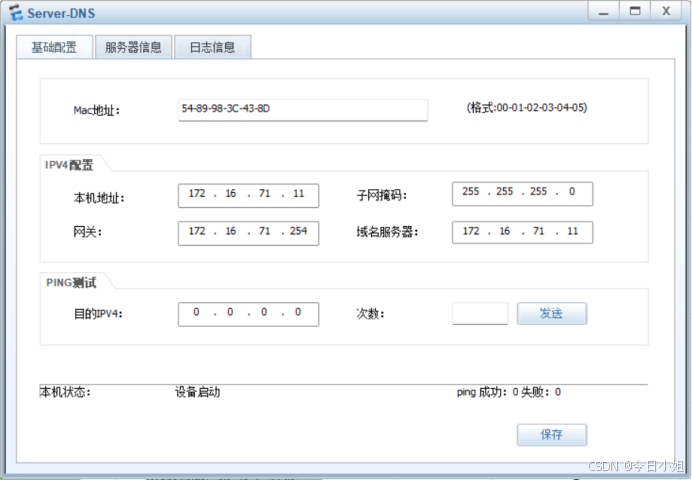

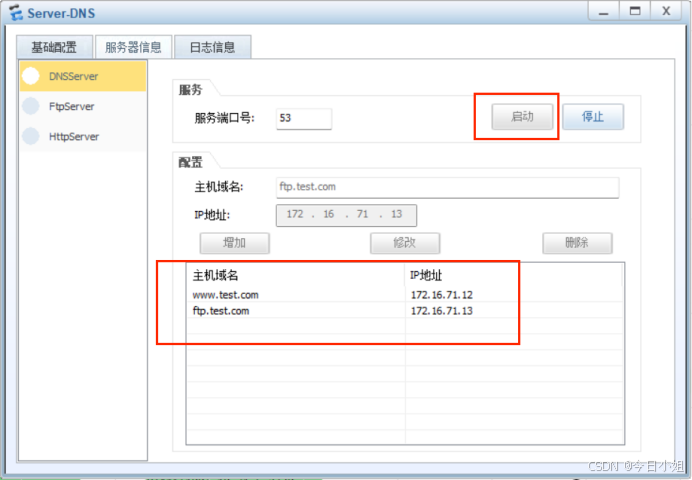

(3)配置 DNS 仿真服务

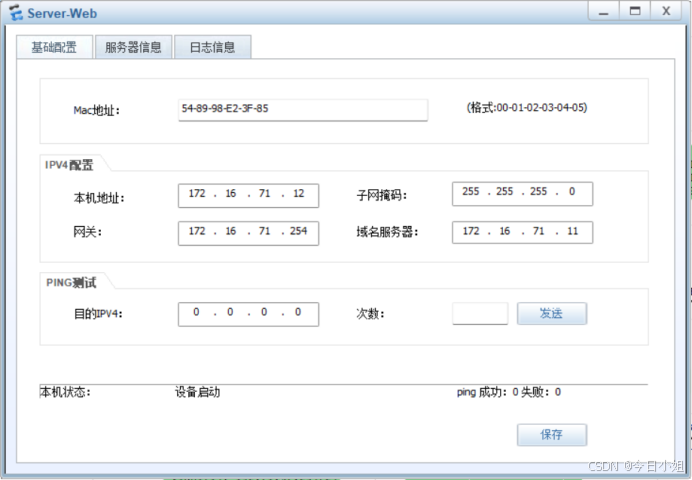

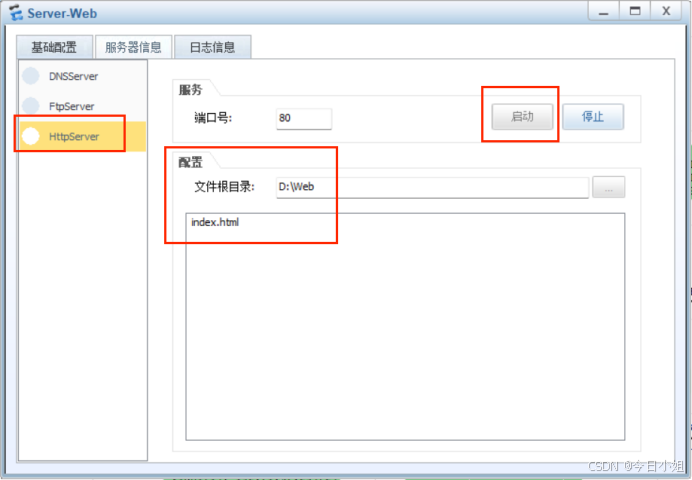

(4)配置 Web 仿真服务

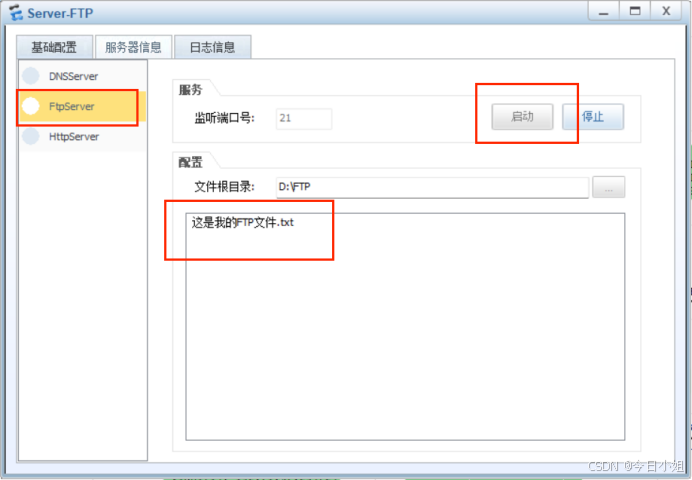

(5)配置 FTP 仿真服务

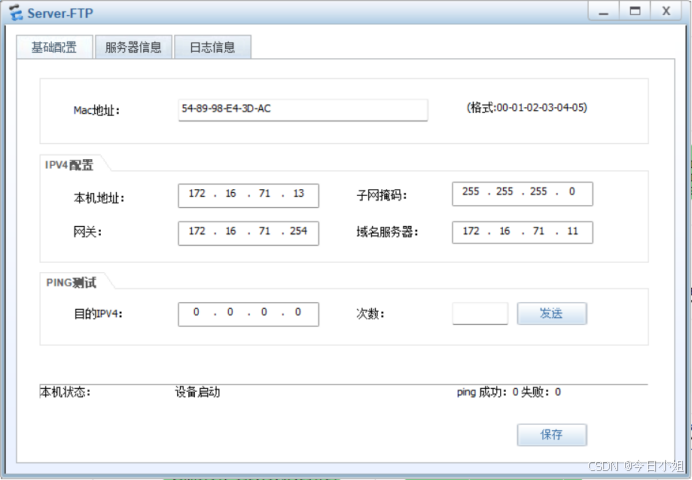

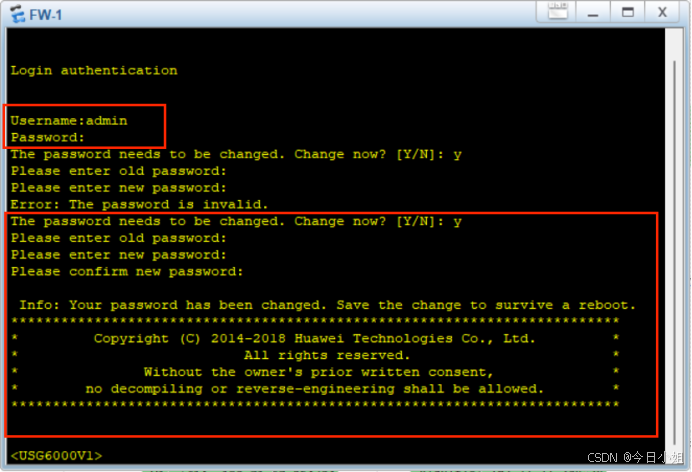

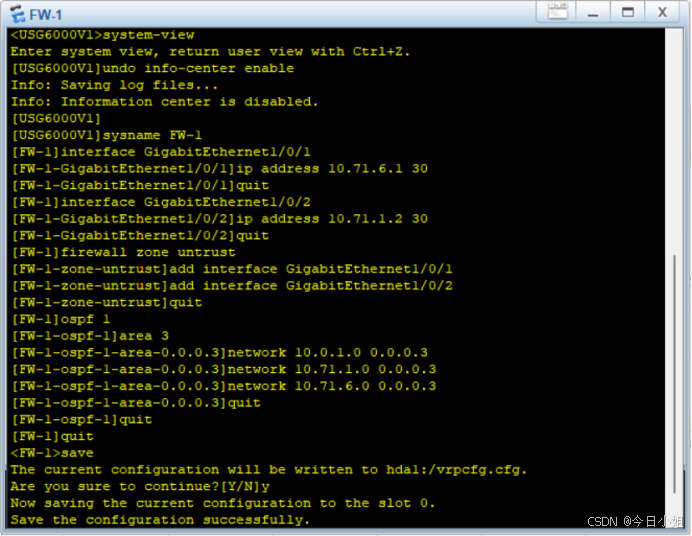

7、配置防火墙网络参数实现全网互通

(1)配置防火墙接口;

(2)配置防火墙安全区域;

(3)配置防火墙路由信息(OSPF)

(4)测试全网通信

测试Web服务,Host-1~Host-8可以正常访问DNS服务器

| 序号 | 源主机 | 目的主机 | 安全策略 | 通信结果 |

| 1 | Host-1 | Service-Web | -- | 正常 |

| 2 | Host-2 | Service-Web | -- | 正常 |

| 3 | Host-3 | Service-Web | -- | 正常 |

| 4 | Host-4 | Service-Web | -- | 正常 |

| 5 | Host-5 | Service-Web | -- | 正常 |

| 6 | Host-6 | Service-Web | -- | 正常 |

| 7 | Host-7 | Service-Web | -- | 正常 |

| 8 | Host-8 | Service-Web | -- | 正常 |

Host-1~Host-8访问Service-FTP通信测试:

| 序号 | 源主机 | 目的主机 | 安全策略 | 通信结果 |

| 1 | Host-1 | Service-FTP | -- | 正常 |

| 2 | Host-2 | Service-FTP | -- | 正常 |

| 3 | Host-3 | Service-FTP | -- | 正常 |

| 4 | Host-4 | Service-FTP | -- | 正常 |

| 5 | Host-5 | Service-FTP | -- | 正常 |

| 6 | Host-6 | Service-FTP | -- | 正常 |

| 7 | Host-7 | Service-FTP | -- | 正常 |

| 8 | Host-8 | Service-FTP | -- | 正常 |

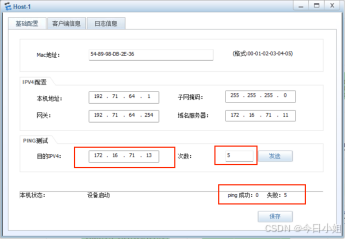

(1)Host-1~Host-4 主机不可以 Ping 通服务器子网中的服务器,Host-5~Host-8 可以;

| 序号 | 源主机 | 目的主机 | 安全策略 | 通信结果 |

| 1 | Host-1 | Service-DNS | 拒绝 | 不通 |

| 2 | Host-2 | Service-DNS | 拒绝 | 不通 |

| 3 | Host-3 | Service-DNS | 拒绝 | 不通 |

| 4 | Host-4 | Service-DNS | 拒绝 | 不通 |

| 5 | Host-5 | Service-DNS | 允许 | 通 |

| 6 | Host-6 | Service-DNS | 允许 | 通 |

| 7 | Host-7 | Service-DNS | 允许 | 通 |

| 8 | Host-8 | Service-DNS | 允许 | 通 |

(2)Host-1~Host-8 主机都可以使用 DNS 解析服务;

| 序号 | 源主机 | 目的主机 | 安全策略 | 通信结果 |

| 1 | Host-1 | Service-DNS | 允许 | 正常 |

| 2 | Host-2 | Service-DNS | 允许 | 正常 |

| 3 | Host-3 | Service-DNS | 允许 | 正常 |

| 4 | Host-4 | Service-DNS | 允许 | 正常 |

| 5 | Host-5 | Service-DNS | 允许 | 正常 |

| 6 | Host-6 | Service-DNS | 允许 | 正常 |

| 7 | Host-7 | Service-DNS | 允许 | 正常 |

| 8 | Host-8 | Service-DNS | 允许 | 正常 |

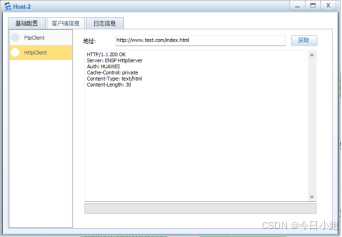

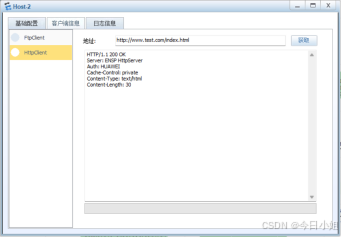

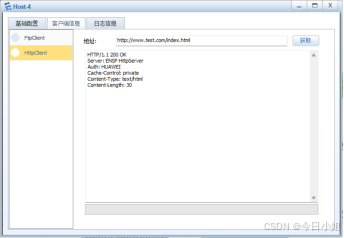

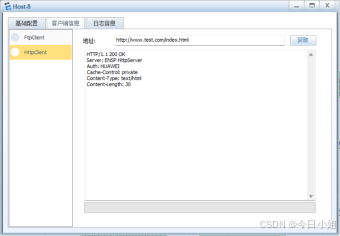

(3)仅允许 Host-1-Host-4 主机可以以 Web 方式访问 Web 服务;

| 序号 | 源主机 | 目的主机 | 安全策略 | 通信结果 |

| 1 | Host-1 | Service-Web | 允许 | 正常 |

| 2 | Host-2 | Service-Web | 允许 | 正常 |

| 3 | Host-3 | Service-Web | 允许 | 正常 |

| 4 | Host-4 | Service-Web | 允许 | 正常 |

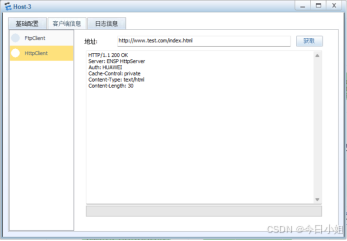

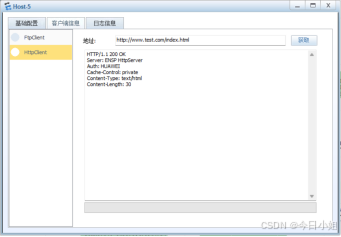

| 5 | Host-5 | Service-Web | 拒绝 | 失败 |

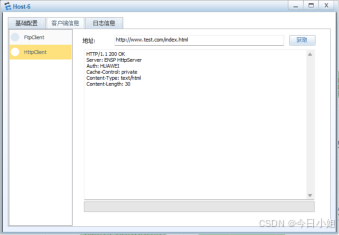

| 6 | Host-6 | Service-Web | 拒绝 | 失败 |

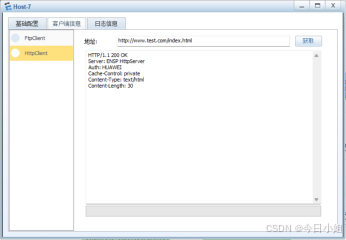

| 7 | Host-7 | Service-Web | 拒绝 | 失败 |

| 8 | Host-8 | Service-Web | 拒绝 | 失败 |

好啦~实验就到这里啦~

大家一起加油吧!

原文地址:https://blog.csdn.net/air_729/article/details/144359598

免责声明:本站文章内容转载自网络资源,如本站内容侵犯了原著者的合法权益,可联系本站删除。更多内容请关注自学内容网(zxcms.com)!