配置dns服务的正反向解析

实验1:正向解析

准备工作

服务端下载bind,关闭防火墙服务端下载bind,关闭防火墙查看SELinux的状态

[root@server ~]# yum install bind -y

[root@server ~]# vim /etc/named.conf

[root@server ~]# setenforce 0

setenforce: SELinux is disabled

[root@server ~]# systemctl stop firewalld服务端配置静态IP:

[root@server ~]# nmcli c modify ens32 ipv4.method manual ipv4.addresses 192.168.176.138/24 ipv4.gateway 192.168.176.2 ipv4.dns 114.114.114.114

[root@server ~]# nmcli c reload

[root@server ~]# nmcli c up ens32

连接已成功激活(D-Bus 活动路径:/org/freedesktop/NetworkManager/ActiveConnection/2)客户端关闭防火墙

[root@node1 ~]# getenforce

Disabled

[root@node1 ~]# systemctl status firewalld

客户端配置静态IP:(ip地址是客户端的,dns改成server端的ip地址)

[root@node1 ~]# nmcli c modify ens32 ipv4.method manual ipv4.addresses 192.168.176.129/24 ipv4.gateway 192.168.176.2 ipv4.dns 192.168.176.138

[root@node1 ~]# nmcli c reload

[root@node1 ~]# nmcli c up ens32

连接已成功激活(D-Bus 活动路径:/org/freedesktop/NetworkManager/ActiveConnection/2)

DNS解析配置

第一步:服务端操作,配置DNS主配置文件

[root@server ~]# vim /etc/named.conf

listen-on port 53 { 192.168.176.138; };

allow-query { any; };

第二步:服务端操作,编辑区域配置文件,可以清空后添加,也推荐选择一个正向解析模版进行修改

[root@server ~]# vim /etc/named.rfc1912.zoneszone "openlab.com" IN {

type master;

file "openlab.com.zone";主文件名随便, .zone必须写

allow-update { none; };

};

第三步:服务端操作,编辑数据配置文件,推荐使用cp -a命令完全拷贝一份正向解析模版(named.localhost),在修改局部(cp过来的解析模板文件名要和file上写的文件名一样)

[root@server ~]# cd /var/named

[root@server named]# ls

data named.ca named.localhost slaves

dynamic named.empty named.loopback

[root@server named]# cp -a named.localhost openlab.com.zone

[root@server named]# ls

data named.ca named.localhost openlab.com.zone

dynamic named.empty named.loopback slaves

[root@server named]# vim openlab.com.zone

$TTL 1D

openlab.com. IN SOA ns.openlab.com. andy.qq.com. (

0 ; serial

1D ; refresh

1H ; retry

1W ; expire

3H ) ; minimum

openlab.com. IN NS ns.openlab.com.

ns.openlab.com. IN A 192.168.176.138

www.openlab.com. IN A 192.168.176.138

ftp.openlab.com. IN A 192.168.176.138

bbs.openlab.com. IN A 192.168.176.138

www1.openlab.com. IN CNAME www.openlab.com.

第四步:服务端操作,重启服务

[root@server named]# systemctl start named

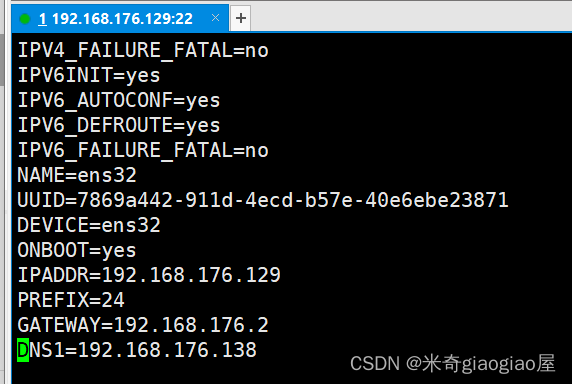

第五步:测试,将客户端的网卡配置文件中的DNS解析地址修改为服务端的IP地址,以后客户端的dns解析申请会交给服务端来完成

[root@node1 ~]# vim /etc/sysconfig/network-scripts/ifcfg-ens32

查看网卡配置文件dns是不是服务端的IP

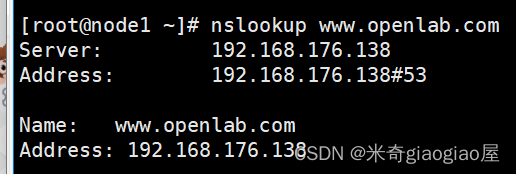

nslookup www.openlab.com

实验2:反向解析(不常用,sp供应商禁用,有隐私问题可以申请)

准备工作

服务端下载bind,关闭防火墙查看SELinux的状态

[root@server ~]# clear

[root@server ~]# getenforce

Disabled

[root@server ~]# systemctl status firewalld

root@server ~]# yum install bind -y

静态ip可以设置也可以不设置,如果设置过就不用了(客户端多需要域名解析所以需要让服务端IP为静态)

[root@node1 ~]# nmcli c modify ens32 ipv4.method manual ipv4.addresses 192.168.176.129/24 ipv4.gateway 192.168.176.2 ipv4.dns 192.168.176.139

[root@node1 ~]# nmcli c reload

[root@node1 ~]# nmcli c up ens32

连接已成功激活(D-Bus 活动路径:/org/freedesktop/NetworkManager/ActiveConnection/2)

客户端关闭防火墙

[root@node1 ~]# getenforce

Disabled

[root@node1 ~]# systemctl status firewalld

DNS解析配置

第一步:服务端操作,配置DNS主配置文件

[root@server ~]# vim /etc/named.conf

改监听和白名单

listen-on port 53 { any; };

allow-query { 192.168.176.129; };

第二步:服务端操作,编辑区域配置文件,可以清空后添加,也推荐选择一个反向解析模版进行修改

[root@server ~]# vim /etc/named.rfc1912.zones

zone "176.168.192.in-addr.arpa" IN { #zone里的写ip地址网络段的倒写

type master;

file "192.168.176.arpa"; #这里正着写

allow-update { none; };

};

第三步:服务端操作,编辑数据配置文件,推荐使用cp -a命令完全拷贝一份反向解析模版(named.loopback),在修改局部(cp过来的解析模板文件名要和file上写的文件名一样)

[root@server named]# vim 192.168.176.arpa

$TTL 1D

@ IN SOA ns.openlab.com. fox.qq.com. (

0 ; serial

1D ; refresh

1H ; retry

1W ; expire

3H ) ; minimum

IN NS ns.openlab.com.

ns.openlab.com. IN A 192.168.176.139

139 IN PTR ns.openlab.com.

139 IN PTR www.openlab.com.

139 IN PTR ftp.openlab.com.

第四步:服务端操作,重启服务

[root@server named]# systemctl restart named第五步:客户端操作,测试

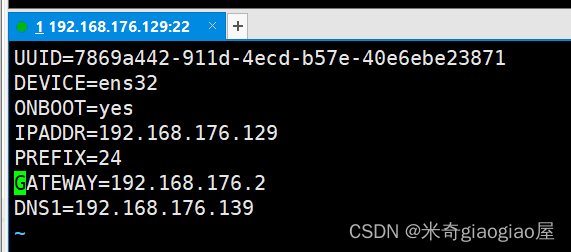

[root@node1 ~]# vim /etc/sysconfig/network-scripts/ifcfg-ens32

[root@node1 ~]# nslookup 192.168.176.139

完成!

完成!

原文地址:https://blog.csdn.net/Fithck/article/details/136143076

免责声明:本站文章内容转载自网络资源,如本站内容侵犯了原著者的合法权益,可联系本站删除。更多内容请关注自学内容网(zxcms.com)!