关于HTTP的攻击实验

- 实验原理:1. 根据ARP中间人攻击,获取 用户和服务器之间的数据

- 2. 将获取到的数据 通过一定的技术来复原,进而获取用户的信息或者 相关权限

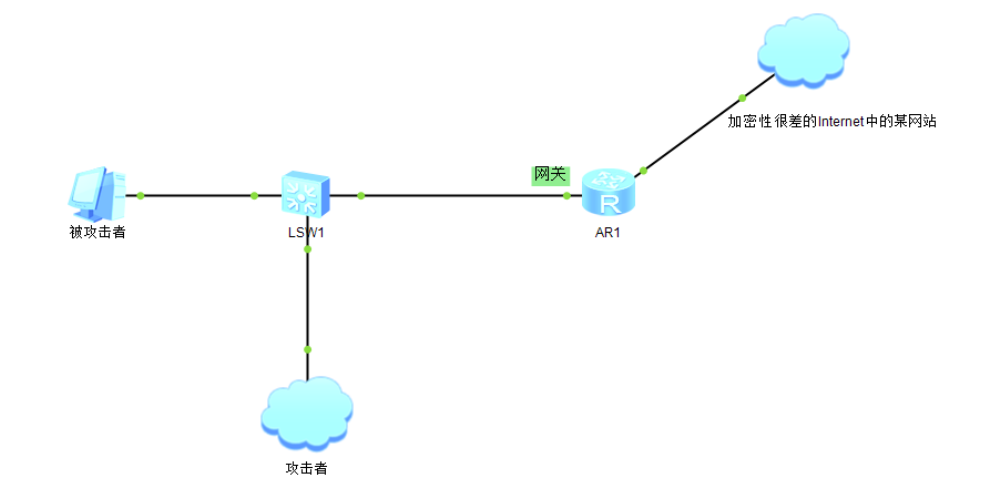

- 实验拓扑图

- 将 kali 的网卡改为桥接模式,查看Kali和本机的ip

- 启动ettercap,在Kali的终端中输入ettercap -G,扫描局域网内存活的主机

- 添加目标,选中网关192.168.1.1点击 Add to Target1,

- 选中靶机192.168.1.100点击 Add to Target2

- 开启嗅探Sniffing at startup,. Kali 对 本机进行 ARP中间人攻击,获取通信信息(Cookies)

- 在本机上多次进行登录登出操作

- 在Kali上启动wireshark进行抓包,保存 wireshark的原始数据,将抓取的数据另存为cookies.pcap文件

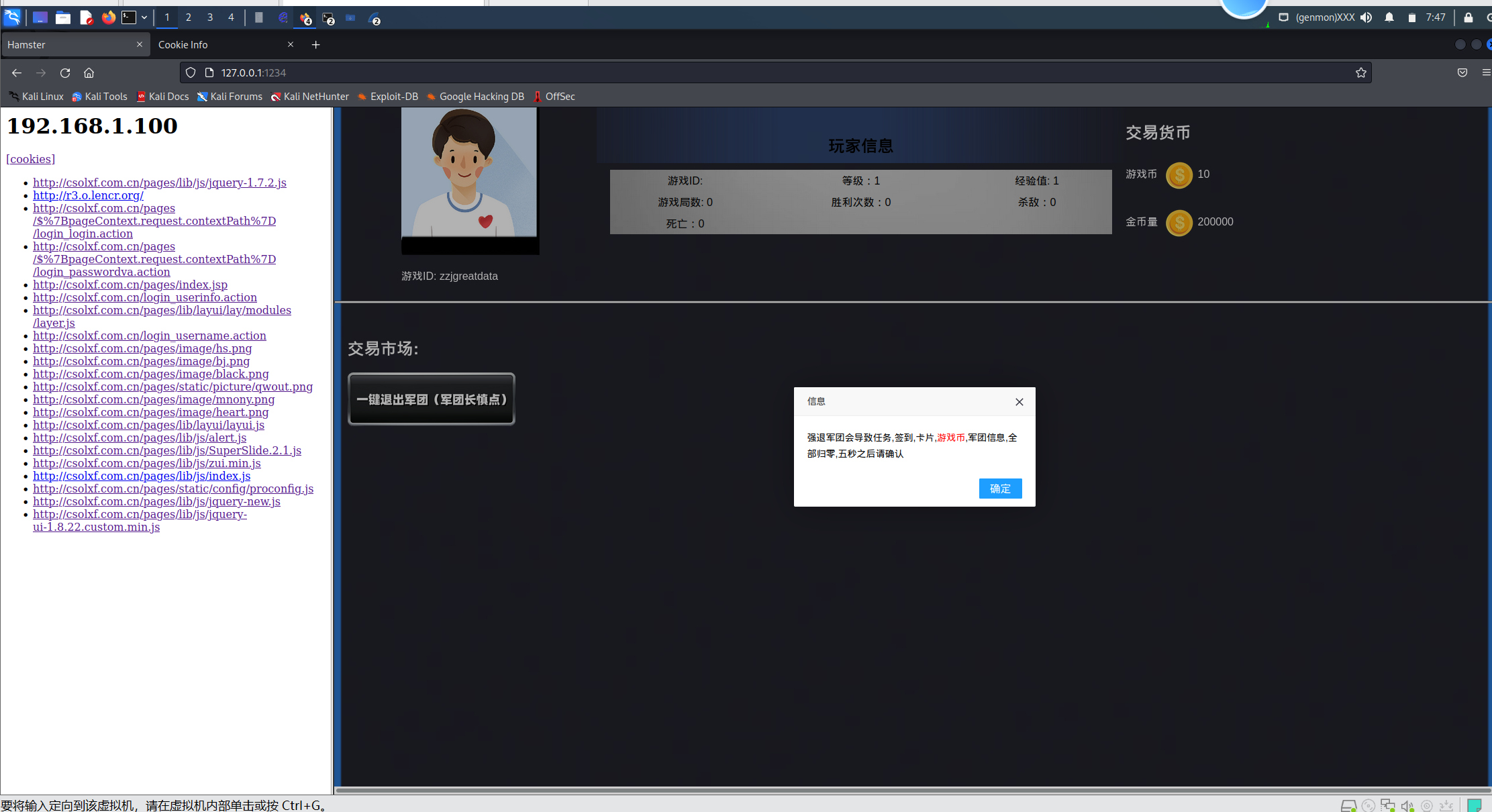

- Kali 将Cookies 还原,并携带Cookie数据,此时,会生成一个 hamster.txt的文件

- 在Kali的 火狐浏览器上 开启代理

- 开启 hamster-sidejack进行会话劫持

- 在Kali的火狐浏览器 输入: 127.0.0.1:1234

原文地址:https://blog.csdn.net/qq_62987084/article/details/140235392

免责声明:本站文章内容转载自网络资源,如本站内容侵犯了原著者的合法权益,可联系本站删除。更多内容请关注自学内容网(zxcms.com)!