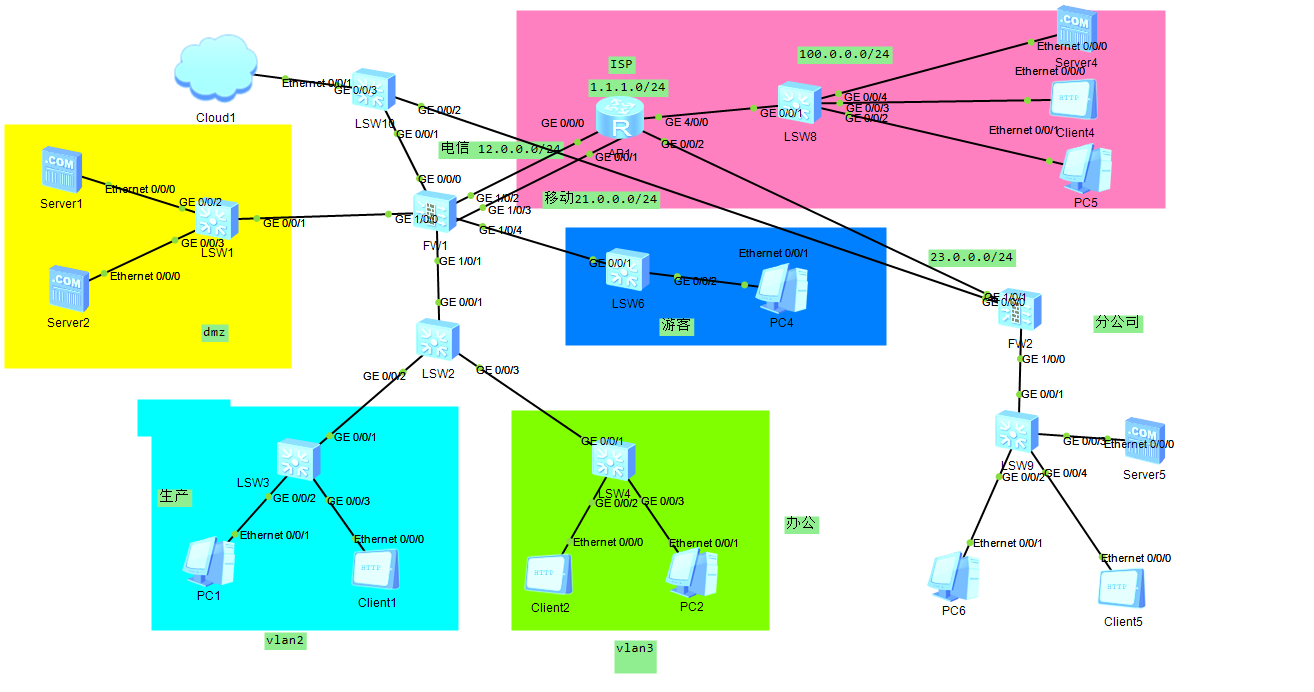

网络安全----防御----防火墙nat以及智能选路

前面要求在前一篇博客

网络安全----防御----防火墙安全策略组网-CSDN博客

7,办公区设备可以通过电信链路和移动链路上网(多对多的NAT,并且需要保留一个公网IP不能用来转换)

8,分公司设备可以通过总公司的移动链路和电信链路访问到Dmz区的http服务器

9,多出口环境基于带宽比例进行选路,但是,办公区中10.0.2.10该设备只能通过电信的链路访问互联网。链路开启过载保护,保护阈值80%;

10,分公司内部的客户端可以通过域名访问到内部的服务器,公网设备也可以通过域名访问到分公司内部服务器;

11,游客区仅能通过移动链路访问互联网

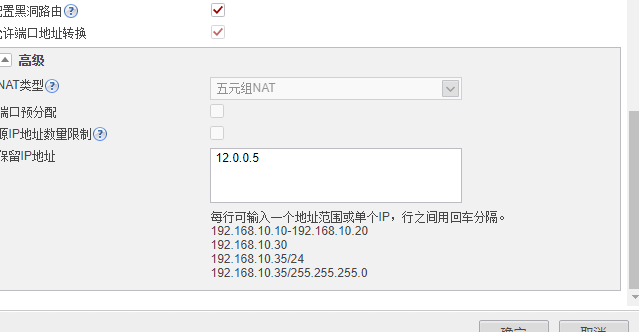

7,办公区设备可以通过电信链路和移动链路上网(多对多的NAT,并且需要保留一个公网IP不能用来转换)

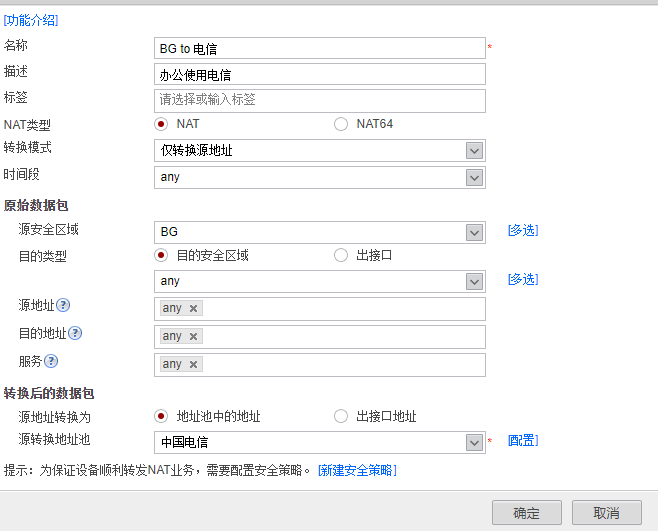

(1,新建BG使用电信网的NAT策略

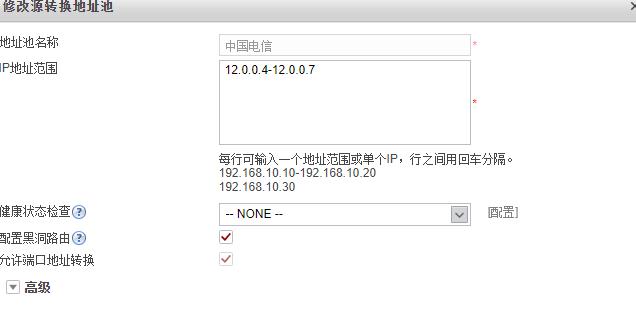

(2,转化地址池中国电信配置

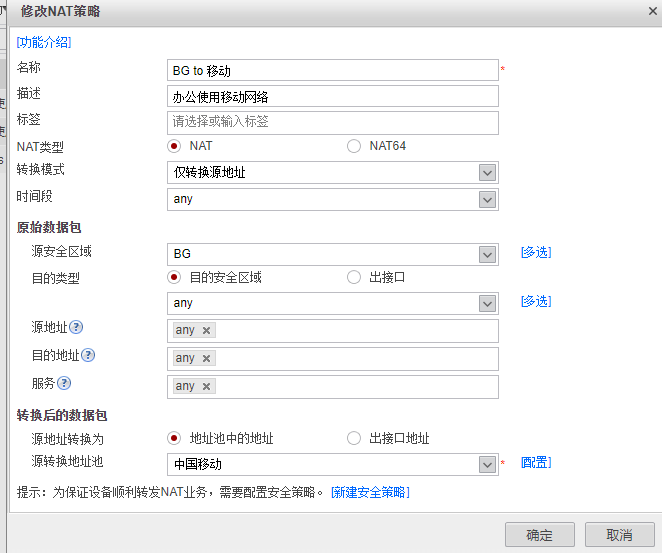

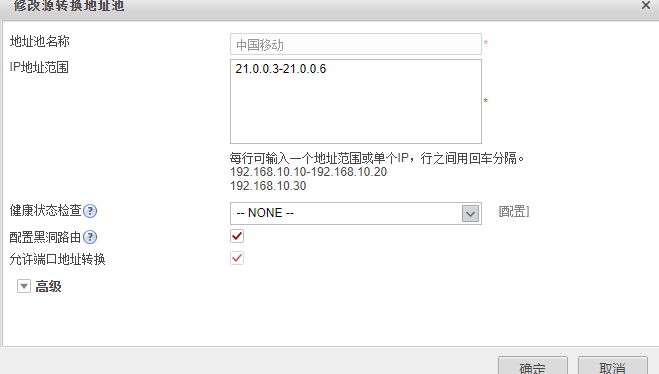

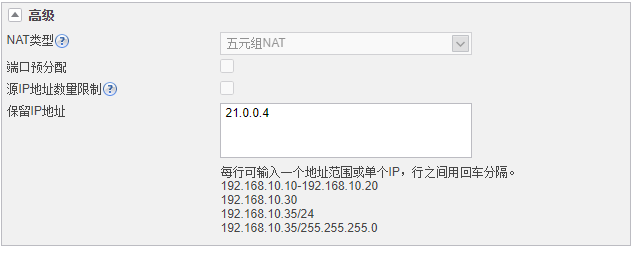

(3,新建BG使用移动网的NAT策略

(4,转化地址池中国移动配置

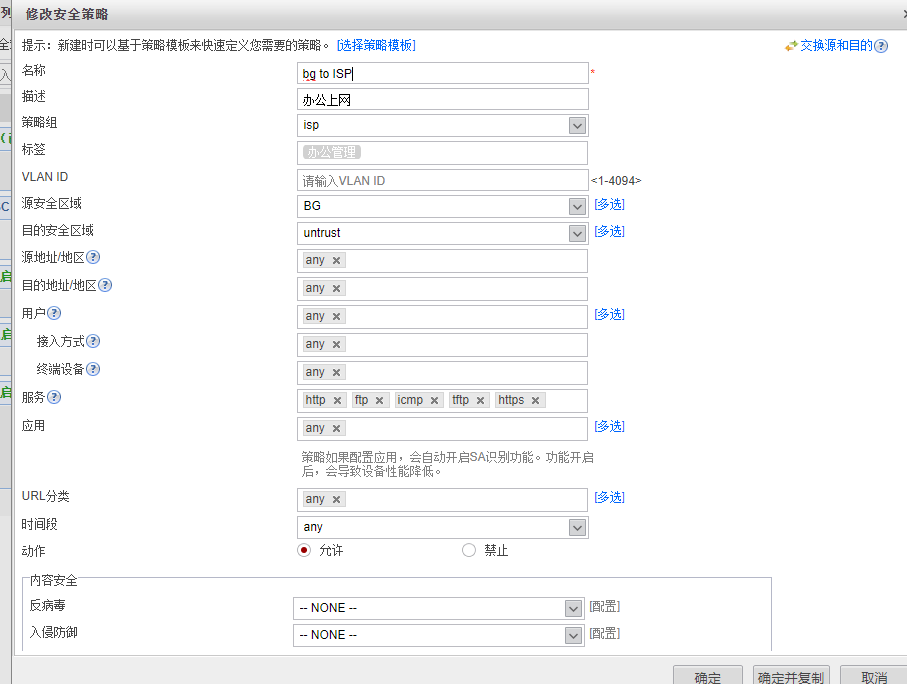

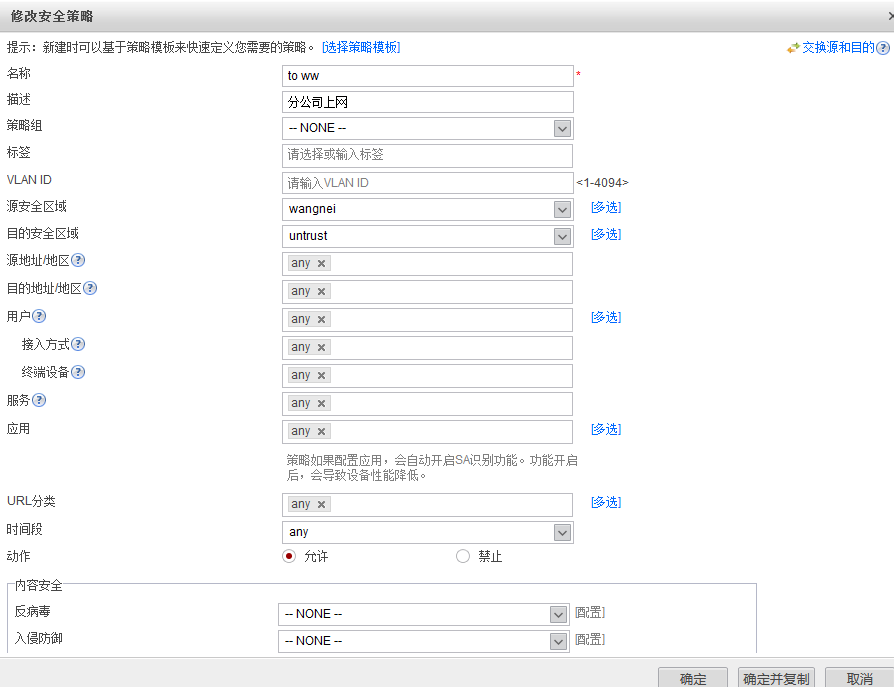

(5,创建安全区允许访问公网的安全策略

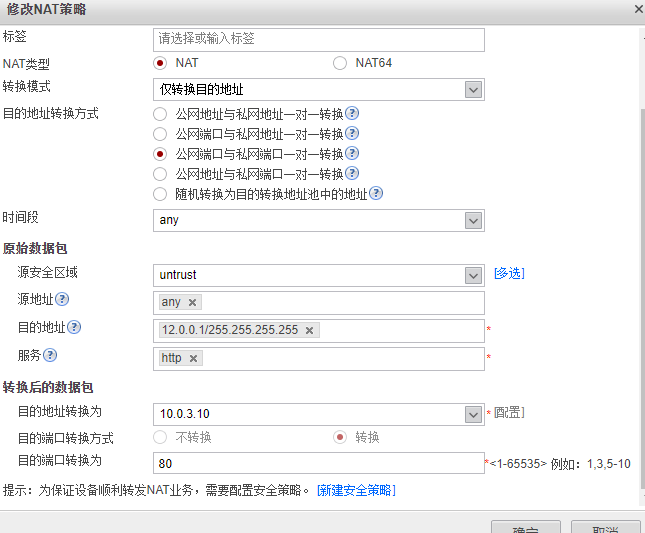

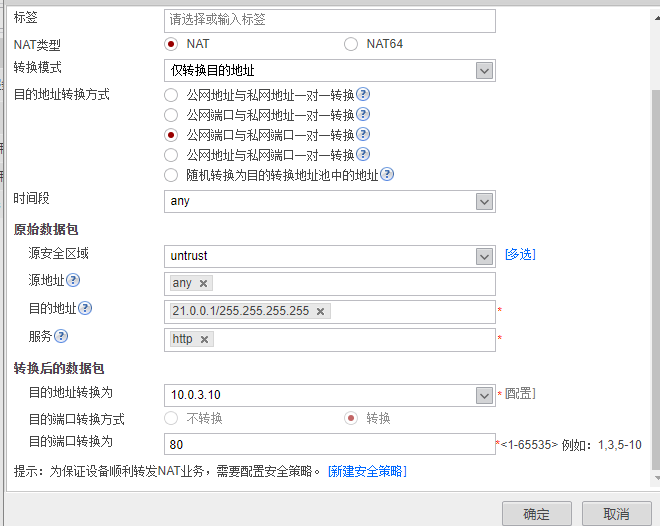

8,分公司设备可以通过总公司的移动链路和电信链路访问到Dmz区的http服务器

(1,首新建安全策略和NAT策略让分公司能访问公网

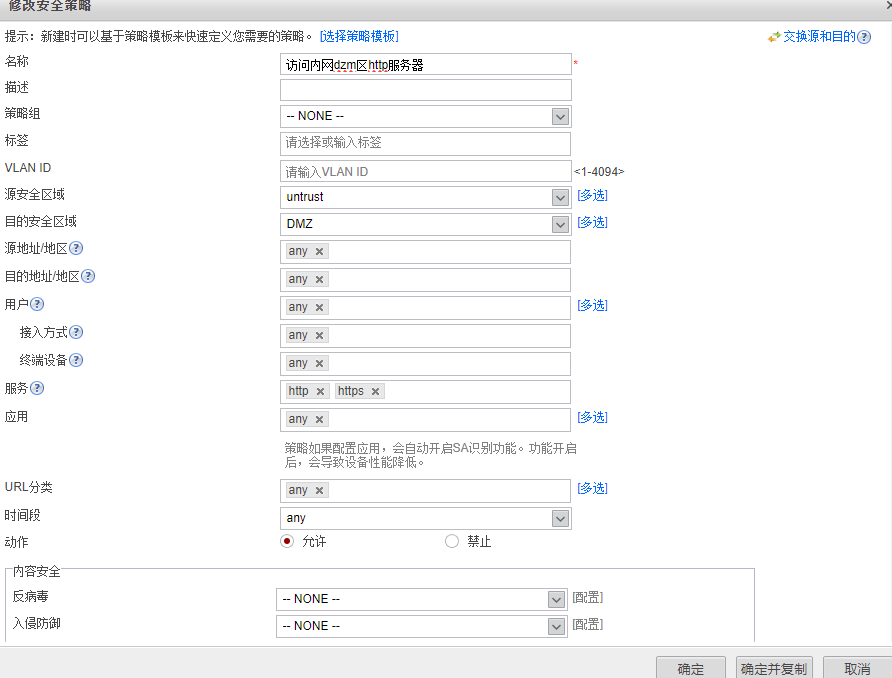

(2再在防火墙1上做策略,让外部设备能够访问内网dzm区http服务器

9,多出口环境基于带宽比例进行选路,但是,办公区中10.0.2.10该设备只能通过电信的链路访问互联网。链路开启过载保护,保护阈值80%;

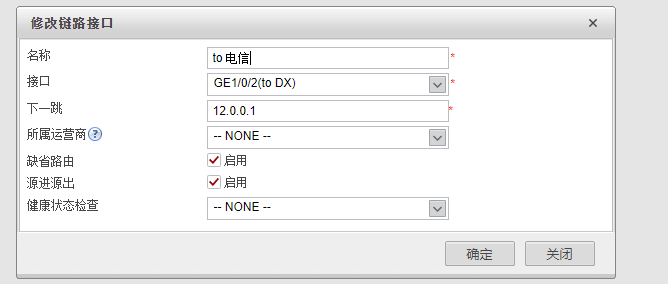

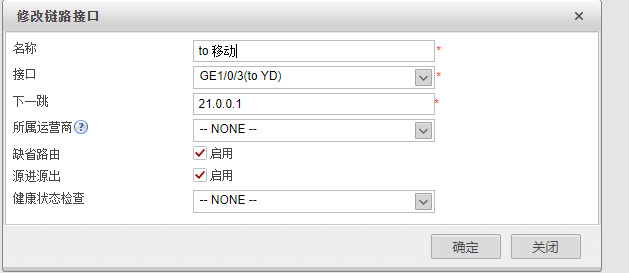

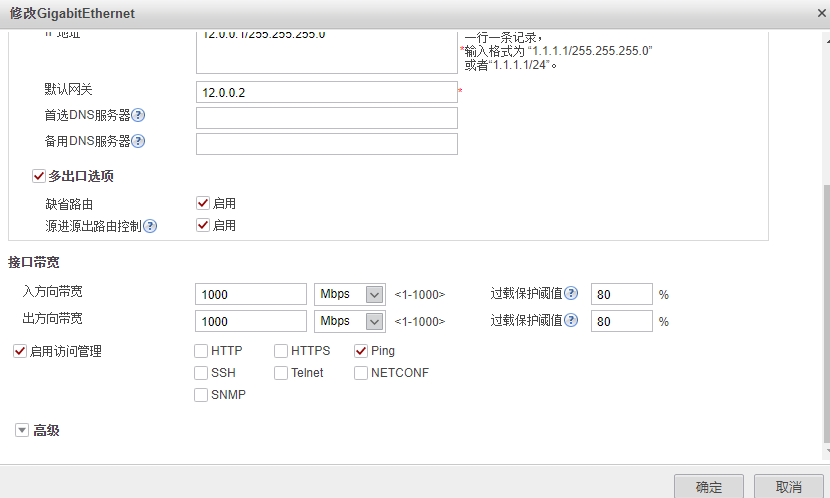

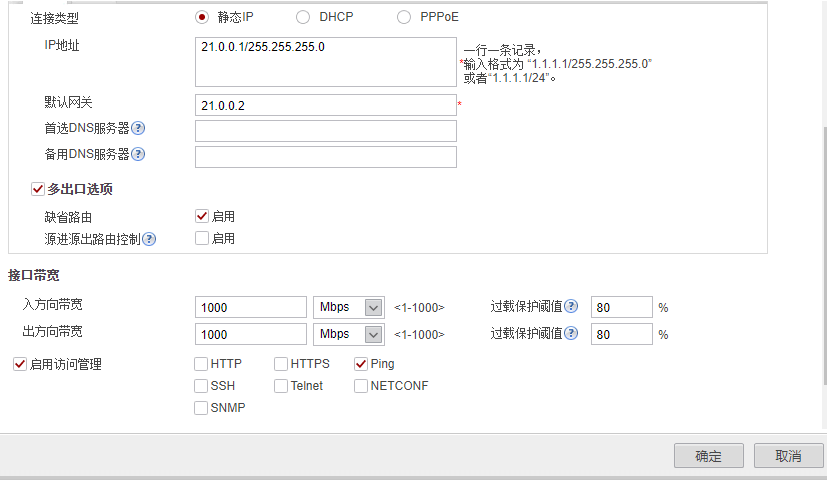

(1,新建电信和移动的链路接口并选源进源出

(2,配置全局选路策略

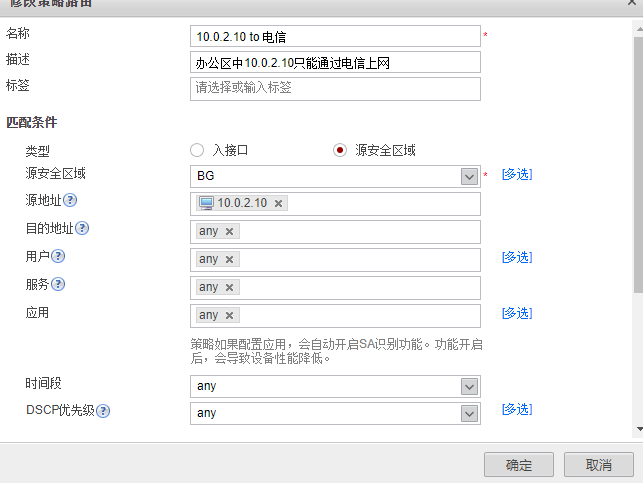

(3,办公区中10.0.2.10该设备只能通过电信的链路访问互联网:

10,分公司内部的客户端可以通过域名访问到内部的服务器,公网设备也可以通过域名访问到分公司内部服务器;

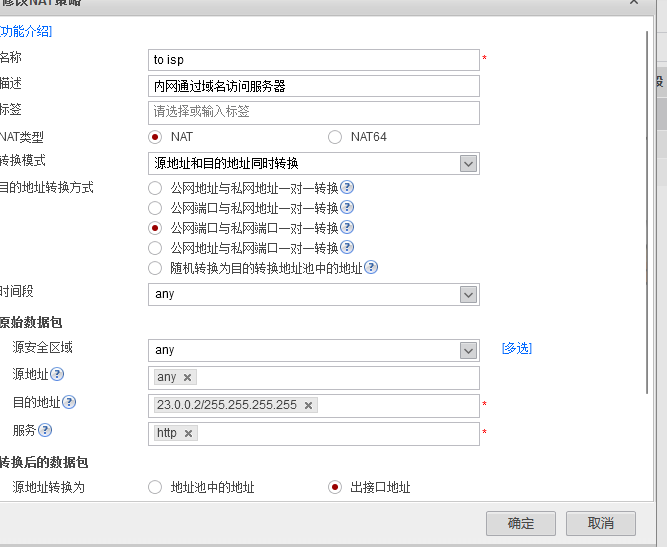

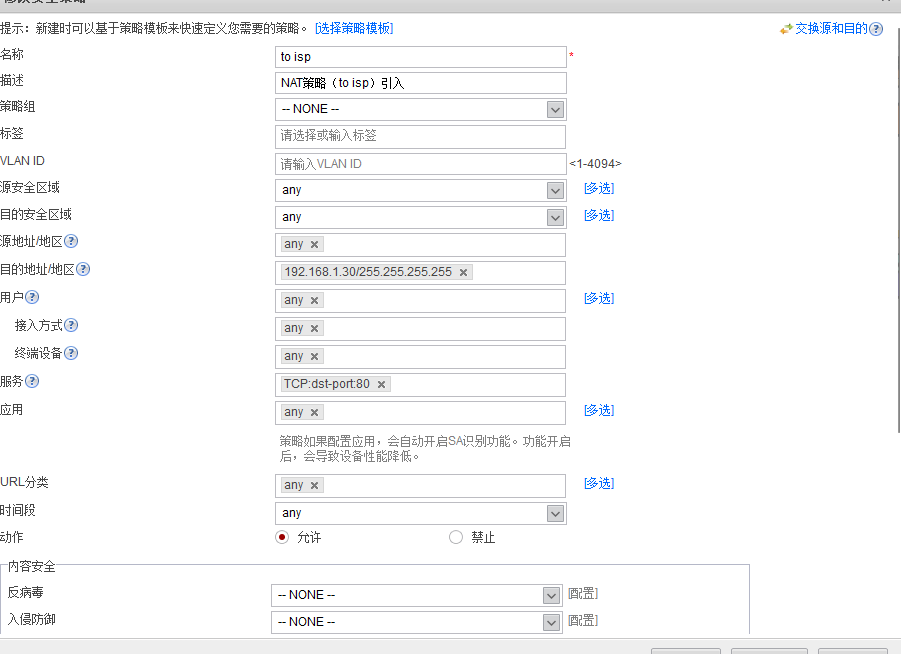

(1,在FW2(分公司)防火墙上的界面nat配置

安全策略

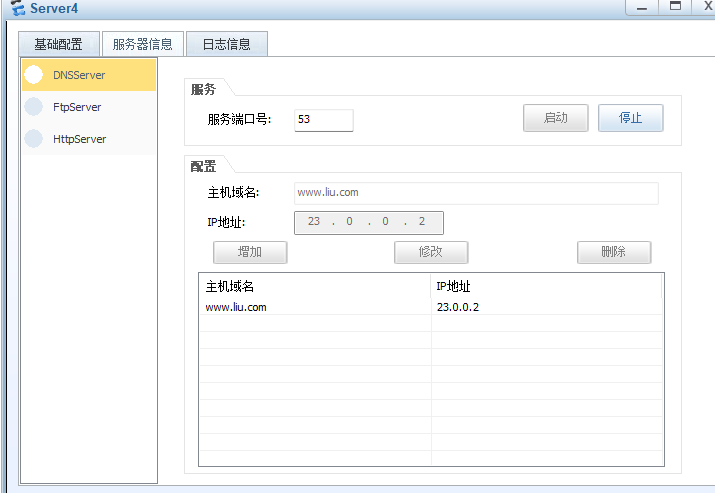

(2,给访问设备配置域名服务器ip,公网的DNS服务器

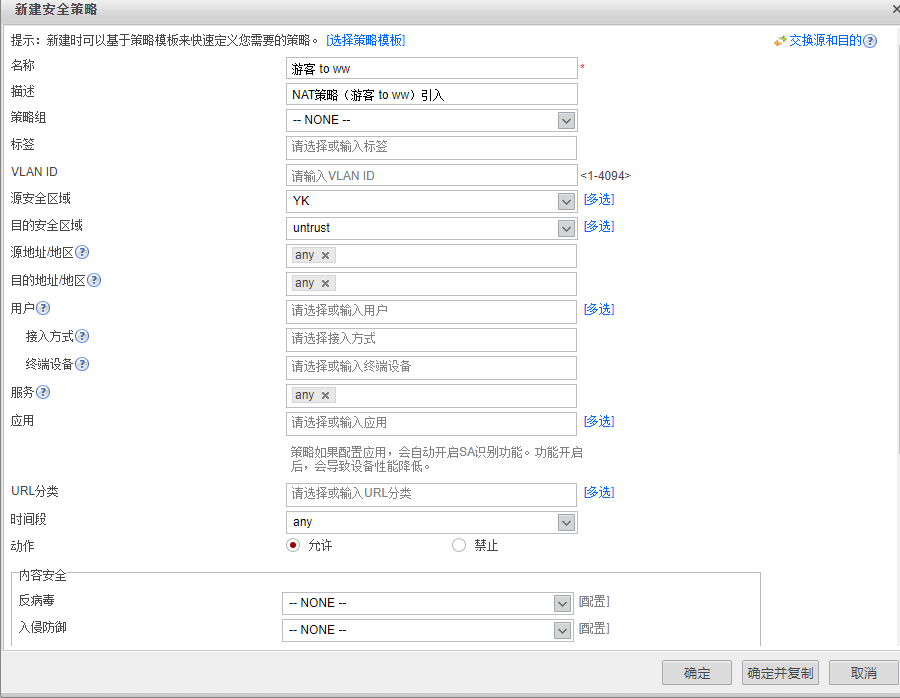

11,游客区仅能通过移动链路访问互联网

(1,nat策略

(2,安全策略

原文地址:https://blog.csdn.net/NBbabay/article/details/140408477

免责声明:本站文章内容转载自网络资源,如本站内容侵犯了原著者的合法权益,可联系本站删除。更多内容请关注自学内容网(zxcms.com)!